랜섬웨어 원천 차단을 위해서는

2016.02.29 06:30

1. 일단은 주 저장소를 SMB 네트워크에 둡니다.

2. 좀 불편하지만 Drive Letter로 절대 마운트하지 말고 반드시 UNC 경로명으로만을 사용합니다.

3. 여유가 되면 주 OS는 유사시 순간 복귀가 가능할수 있게 VHD 시스템을 사용합니다.

물론 VHD는 로컬이 아닌 네트워크에 있어도 PXE부팅으로 가능한데 이때는 Diskless 시스템이 됩니다.

이렇게하면 드라이브로 마운트하지 않았기 때문에 램섬웨어가 아무리 독종이라도

접근 가능한 모든 UNC 경로까지 일일히 스캔하지는 못할겁니다.

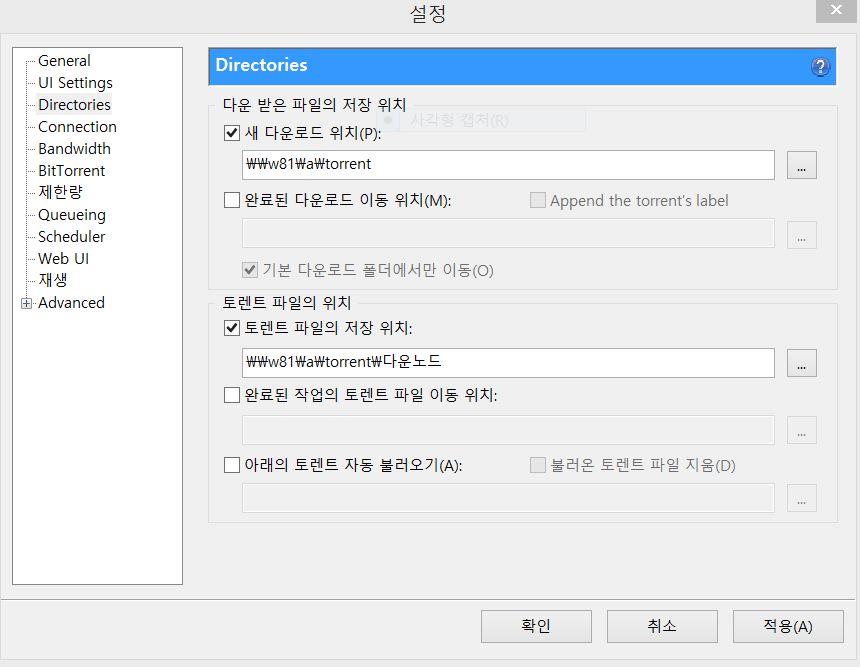

현재 대부분 유틸들은 설정에서 디렉토리의 UNC 경로를 지원합니다.

아래는 Utorrent 2.2.1인데 UNC 경로로 저장위치 설정이 되네요. (단 SMB 비번이 있는곳은 안될거같음)

흔히 랜섬웨어가 네트워크 파일까지 감염시켰다고 하는건

틀림없이 UNC 경로를 Drive Letter로 마운트했기 때문일겁니다. 이때는 로컬이나 다를바 없겠죠.

탐색기의 내컴퓨터에는 UNC경로가 안보이니 즐겨찾기 트리에 등록하면 아마도 안전하며 편할겁니다.

랜섬웨어는 아마도 A: ~ Z: 까지를 순차적으로 찾아 암호화할텐데

SMB 에서는 공유명을 모르면 내용을 보여주지 않으므로 UNC 경로까지 스켄하는건 불가능합니다.

댓글 [18]

-

fkweroldf 2016.02.29 07:48 -

Neuro 2016.02.29 10:10 1. 크랙 제품하고 랜섬웨어 감염은 직접적인 관련이 없습니다.

2. 윈도 최신 업데이트를 해도 IE와 윈도우 기본설정은 랜섬웨어 감염이 가능하게 되어있습니다.

3. 랜섬웨어는 보안 취약점을 이용해서 감염되는데, 플레쉬를 통한 감염은 그 일부일뿐입니다.

오프라인 드라이브도 연결하는 순간 감염될 수 있으니

글쓰신분의 방법이 가장 확실한 방법이라고 생각합니다.

그외의 방법으로는

1. 유명 안티바이러스

2. 안티 말웨어

3. 디스크 가드 프로그램

4. VM을 이용하는 웹브라우저 사용 - 크롬

-

fkweroldf 2016.02.29 10:46 1

-

쌈장 2016.02.29 10:29 반은 맞고, 반은 부족(?) 합니다.

랜섬웨어는 플래시의 취약점으로만 공격하지 않습니다. 플래시의 취약점 외에도 자바, 실버라이트, 닷넷프레임워크, 각 브라우저 취약점을

모두 이용하고 있는 바... 말씀하신 세 가지 방법에 더해서, 랜섬웨어 방어 솔루션 및 백신은 필수의 시대 입니다.

개인적으론 외산 유명백신 + 앱체크 조합이면 괜찮을 것 입니다.

글쓴분이 그렇다는게 아니라, 가끔가다보면... 난 크랙 안쓰고 전부 정품 사용하고, 깨끗한(?) 사이트만 돌아다니니까 괜찮다면서

백신 조차도 설치 안하고 쓰는걸 무슨 자랑스레 떠드는 멍청한 인간이 간혹 눈에 띄이는데, 그런 자뻑 행동은 자랑거리가 아니죠.

-

bleach 2016.02.29 10:41 현재 윈10에 AdGuard (IE 보안용) + ESS v9 를 사용중인데, 아직까지 랜섬웨어 구경도 못해봤습니다. 물론 10도 항상 최신 업데이트 상태이구요. 이것도 완벽할수는 없겠지만, 랜섬웨어든 멜웨어든 바이러스든 뭐든지 거의 인터넷을 통한 감염이 99% 일겁니다.

1. 유명백신과 IE 보안용 소프트웨어 사용.

2. 될수있으면 평소에 잘가지않는 사이트는 피할것(외국사이트중 특히 중국쪽).

3. Administrator 계정은 사용하지 말고 UAC 는 최소한으로라도 사용할것.

위 사항만 항상 염두에 두고 IE 로 인터넷을 해도 거의 문제는 없었네요. 특히 이상한곳(?) 을 들어가게되면 AdGuard 나 ESET 방화벽에서 차단해주는 관계로 감염을 방지할수 있었던게 큰것같긴 합니다.

-

젓명박그네 2016.02.29 11:39

그냥 Sandboxie 쓰세요. 뭘 복잡하게 신경씁니까.

-

은주얌 2016.02.29 13:11

상시 백업하고 조심해서 사용하는 수밖에 없을 것 같네요.

윈도우 제품군이 취약한 편이지만.. 다른 OS라 할 지라도 완전히 안전한 건 아니니까요.

제일 좋은 건 인터넷 안 쓰는 건데.. 말이 안 되죠.. ㅋㅋ

아무리 업데이트 잘 하고 백신 잘 깔고 해도.. 시스템적으로 접근해서 암호화하는 랜섬웨어 특성상 완벽하게 막기는 힘든 상황입니다.

재수없으면 국내 사이트라 할 지라도 해킹되어 해당 랜섬웨어가 심어질 수도 있는 상황이니까요.

-

디폴트 2016.02.29 14:24

원천 차단이라는건 그야 말로 컴퓨터를 사용하지 말자는 것뿐이고,

방패라는건 항상 창이 먼저 나와야 방패가 뒤이어 나오는것이기에, 최대한 신경써서 사는 수 밖에 없죠.

자료의 소중함을 여긴다면 백업의 생활화는 일단 기본이 되어야 겠지요.

(어쩔 수 없이 하드디스크 회사 먹여 살려 줘야 합니다.)

-

오펜하이머 2016.02.29 17:20

모든 중요자료는 네트워크에 보관하며 마운트하지 않고 직접 UNC명을 사용하는한 중요자료는 안전하다는 취지였습니다.

이때 감염/변조되는곳은 오직 로컬(C:) 드라이브에 국한될 것입니다. -

익덕이 2016.02.29 17:58

SMB 네트워크??, UNC 경로명??

일반적인 컴 사용자에겐 외계어랍니다..

고마운 분 계시면..

드라이브 레터로 마운트 하지않고 UNC 경로명으로 사용할 수 있는 방법 좀 갈켜주세요~~~

-

메리아 2016.02.29 19:10 -

-

클라우디 2016.02.29 21:09

"잠복형"..이거 대박이네요..

(저는 처음 듣는 용어/개념..)

난감하네요..

좋은 정보 감사..

-

DarknessAngel 2016.03.01 08:33

저걸로 안전하진 않습니다

접속하고나면 최저한도로 재부팅할때까지 세션 기록이 남게 되고, 일반 권한으로도 간단하게 해당 데이터 획득 가능합니다

랜섬중 좀 강력한경우 키로거까지 포함된 경우도 있습니다

-

오펜하이머 2016.03.01 12:03

삼바보안도 과거와 달리 어느정도는 보완돼서 랜섬 프로세스가 삼바까지 뚫는건 쉽지않을겁니다.

세션기록과 키로그까지 조합하는건 누군가 작심하고 침투한 경우에 해당되겠죠. -

DarknessAngel 2016.03.01 19:29

삼바 보안이 문제가 아닙니다 (랄까 호환성을 중점적으로 만들어서 키빼고 암호화도 안 하는 smb 프로토콜에 보안 존재 안 합니다)

문제는 세션 기록 남는게 다른게 아니라 레지랑 explorer쪽이라 접근이 너무 쉽습니다

랜섬 방지를 위해 가상머신에서 돌리는 경우 늘어나니 가상머신쪽 확장툴의 api핸들러를 검색해서 찾아내는경우도 나와있습니다

-

Playing 2016.09.21 01:53

본 글과 댓글 잘 읽고 있습니다

그런데 이해하지 못하는 내용이라서 그냥 보고 갑니다

아우 구형 OS 쓰는 입장에서 그냥 컴퓨터로 중요한 업무를 하지 않는 게 맞겠네요

IE 는 쓰지 않으나 주로 구형 오페라(프레스토12.18) 사용 가끔 파이어폭스(게코), 신형 오페라(크로미늄) 사용

그런데 상위 운영체제(리눅스, 윈도우즈)를 사용한다면 권한 설정이 높혀있으니 감염력이 발휘가 안되야 하는데 어떻게 가능한가요?아 그게 안되서 일반 권한 설정이 풀린 파일들 위주로 변조시키는 건지도 모르겠네요

아니면 윗 아래분 말씀처럼 잠복했다가 권한 설정을 낮출때 같이 활동을 하던지요 ;;

-

메카닉 2016.03.01 20:04

파일명을 .micro로 변환하는 최근 랜섬웨어는 Drive Letter로 마운트하지 않아도

접근권한이 있는 공유폴더의 파일을 감염시킵니다.

.micro 랜섬웨어의 실행파일을 직접 실행해 봤는데요.

3대의 서버(데비안 리눅스, 데비안 리눅스, 시놀로지 나스)중 아이디/비번 없이 공개되어 있는 공유폴더의 파일도 모두 감염되었습니다.

아마도 아이디/비번으로 접속하는 공유폴더도 로그인 했었더라면 그 폴더까지 감염되었을 것으로 추정됩니다.

-

Playing 2016.09.21 01:57

초보자로서 풀어주신 경험담을 충분히 이해는 못했지만 두렵네요 ;;

이메일과 온라인 활동할때 극도로 조심하는 게 필요해보이는데 저는 XP 쓰고 있어서 쉽지 않네요(포터블 방화벽과 아비라 바이러스 방지 프로그램은 사용중)

그래서 요새 가상운영체제를 살펴보는데 윗분 말씀처럼 가상 운영체제의 취약점을 공략한다면 거기 공유설정된 파일들도 모두 영향을 받을꺼 같습니다;;

(7이나 상위 운영체제처럼 권한 설정 개념으로 XP 게스트 사용해봤으나 매우 이상한거 같음)

리눅스에서도제법 나오는거 같아서 클라우드 백업만이 해답인지도 모르겠습니다 ㅜㅜ

아무튼 경험담 잘 풀어주셔서 고맙습니다!!

| 번호 | 제목 | 글쓴이 | 조회 | 등록일 |

|---|---|---|---|---|

| [공지] | 자유 게시판 이용간 유의사항 (정치, 종교, 시사 게시물 자제) [1] | gooddew | - | - |

| 27262 | 컴맹 주제에 가상머신을 만든다고 했지만 실패했습니다. [2] | ccvc12 | 987 | 02-29 |

| 27261 | lucky tool 제거법 | brucex | 936 | 02-29 |

| » | 랜섬웨어 원천 차단을 위해서는 [18] | 오펜하이머 | 2889 | 02-29 |

| 27259 | 사진 수정좀 부탁드립니다. [2] |

|

1287 | 02-29 |

| 27258 | 중고 조립PC를 무료로 나눠 주시는 분 아이디가 어떻게 되죠? [5] | blue~~ | 1657 | 02-28 |

| 27257 | 직거래는 원래 판매자 집 근처에서 하는건가요? [16] | 띄용 | 1623 | 02-28 |

| 27256 | 기계식 키보드 추천부탁 드려봅니다, [1] | 부사직 | 885 | 02-28 |

| 27255 | ssd추천해 주세요. [10] | 돌하루방 | 2055 | 02-28 |

| 27254 | 중복파일 | 그냥그렇다 | 922 | 02-28 |

| 27253 | 오늘자 노가다 [6] | nhk | 1404 | 02-27 |

| 27252 | MSDN 구독자 분들 중에 | Callisto | 909 | 02-27 |

| 27251 | 코원 미디어 센터 제트오디오 [2] | 세븐좋아 | 1501 | 02-27 |

| 27250 | "헌법 국가..." | oOZo | 750 | 02-27 |

| 27249 | 윈10 앱 기본값이 초기화되었습니다 짜증나는군요... [7] | 진상손님 | 2475 | 02-27 |

| 27248 | 클럭과 비트의 차이? [3] | 구디 | 1266 | 02-27 |

| 27247 | 봉인과 무봉인 |

|

1422 | 02-27 |

| 27246 | 진실은 뭘로 보는 걸까? [1] |

|

888 | 02-27 |

| 27245 | 갑자기 윈도우 10 그래픽 서로 다른 멀티가 생각이나서.... | 백단심계 | 834 | 02-27 |

| 27244 | 디스크 스냅샷을 자동화 하려고 이러고 있네요; [5] | 오늘을사는 | 898 | 02-27 |

| 27243 | 쓸쓸한 사랑되어 [5] |

|

1016 | 02-26 |

1