질문과 답변

윈 도 우 파일 이용권한

2024.03.15 19:00

윈도우즈10에서

system32에 있는거 말고

winsxs/amd64_microsoft-windows......

이렇게 나가는 폴더에 있는 hosts 파일을 교체할려고

했더니 허가된 사용자가 아니라고 해서 봤더니,

트러스트 인스톨러만 수정을 할수 있게 돼있던데요.

관리자로 로그인 했는데도 파일을 손댈수가 없네요.

이걸 손볼려면 권한을 얻어야 하는가 본데

어떻게 해야 할까요?

system32에 있는거 말고

winsxs/amd64_microsoft-windows......

이렇게 나가는 폴더에 있는 hosts 파일을 교체할려고

했더니 허가된 사용자가 아니라고 해서 봤더니,

트러스트 인스톨러만 수정을 할수 있게 돼있던데요.

관리자로 로그인 했는데도 파일을 손댈수가 없네요.

이걸 손볼려면 권한을 얻어야 하는가 본데

어떻게 해야 할까요?

댓글 [4]

-

YoungSS 2024.03.15 20:30

-

도파고 2024.03.15 22:13

답변 고맙습니다. 이렇게 어려운 줄 몰랐네요.... -

sadold 2024.03.15 23:25

YoungSS 는 이 사람 이네요

트러스트 원한 얻는다고

NtObjectManage 를 설치하고...

것도 설치 명령 포함 4줄이면 되던데 이렇게 힘들게 쓰는사람은 이 사람밖에 없죠

https://windowsforum.kr/lecture/18801306

-

DarknessAngel 2024.03.16 08:37

쉽게 할려면 그냥 PE로 부트해서 바꾸고 오세요

system 계정이라면 어떤 파일이든 다 바꿀 수 있습니다

아니면 system 계정으로 실행하게 만들어주는 로더같은것도 있으니 그런걸 쓰셔도 됩니다

주의할점은 winsxs 건들면 차후 업데이트같은것 문제될 수 있습니다

| 번호 | 제목 | 글쓴이 | 조회 | 등록일 |

|---|---|---|---|---|

| [공지] | 질문과 답변 게시판 이용간 유의사항 | gooddew | - | - |

| 99388 | 윈 도 우| 윈도우10 탐색기 창조절 버튼이 이상합니다... [2] | 짭짤한소금 | 298 | 03-17 |

| 99387 | 하드웨어| 컴 업글 고수님들의 추천좀 받고 싶습니다. [3] | 푸름이구웃 | 287 | 03-17 |

| 99386 | 윈 도 우| 엣지 브라우저 관련 문의드려요 [4] | 곰팅이푸우 | 298 | 03-17 |

| 99385 | 윈 도 우| 나무님 PE 신기한 것 - 이 질문도 본 것 같은 기시감 [3] | 라랑 | 446 | 03-17 |

| 99384 | 하드웨어| 블루투스 송신기 질문입니다. [4] | 난지로 | 428 | 03-17 |

| 99383 | 윈 도 우| 윈도우 10에서 윈11으로 오늘 업했는데 최신버전은 언제 업... [2] | joe | 554 | 03-17 |

| 99382 | 윈 도 우| eset 리팩 설치하면 디펜더 비활성화가 안되네요 [1] | MSTSC | 404 | 03-16 |

| 99381 | 윈 도 우| 런처바 해상도 문의드립니다. [2] | iqoo | 344 | 03-16 |

| 99380 | 윈 도 우| 큰**님 okrboot 궁금한게 있습니다 [6] | 수리수리 | 439 | 03-16 |

| 99379 | 윈 도 우| 바탕화면 아이콘들이 자꾸 보조모니터쪽으로 몰려서 이동되... [3] | 도전정신 | 308 | 03-16 |

| 99378 | 서버 / IT| 맥주소 바꿔야 인터넷이 되네요. [4] | 수색앗 | 635 | 03-16 |

| 99377 | 하드웨어| 외장하드케이스 리얼텍9201usb 칩셋 질문드립니다. | 도봉천 | 208 | 03-16 |

| 99376 | 소프트웨어| startallback 프로그램이 비활성화되었습니다. 해결 방법 좀 [5] | emd | 429 | 03-16 |

| 99375 | 소프트웨어| Vmware 17 pro를 구입했는데 [3] | 개골동자 | 588 | 03-15 |

| 99374 | 윈 도 우| 예전 윈도우8 때 4만 얼마인가 5만원인가에 구입한 키. [6] | NDSM | 598 | 03-15 |

| » | 윈 도 우| 파일 이용권한 [4] | 도파고 | 372 | 03-15 |

| 99372 | 하드웨어| PCIE 없는 PC에 별도로 추가할수 있나요? [6] | 밀크사랑 | 469 | 03-15 |

| 99371 | 윈 도 우| 윈11 작업표시줄 시스템 트레이 아이콘 목록 삭제가 안됩니다. [11] | macross | 425 | 03-15 |

| 99370 | 기 타| 벤토이 fat32로 포멧해도 되겠조? [4] | 소나무_뿌 | 336 | 03-15 |

| 99369 | 기 타| 배경화면에서 리사를 지워주세요 [2] | AsuraHan | 504 | 03-15 |

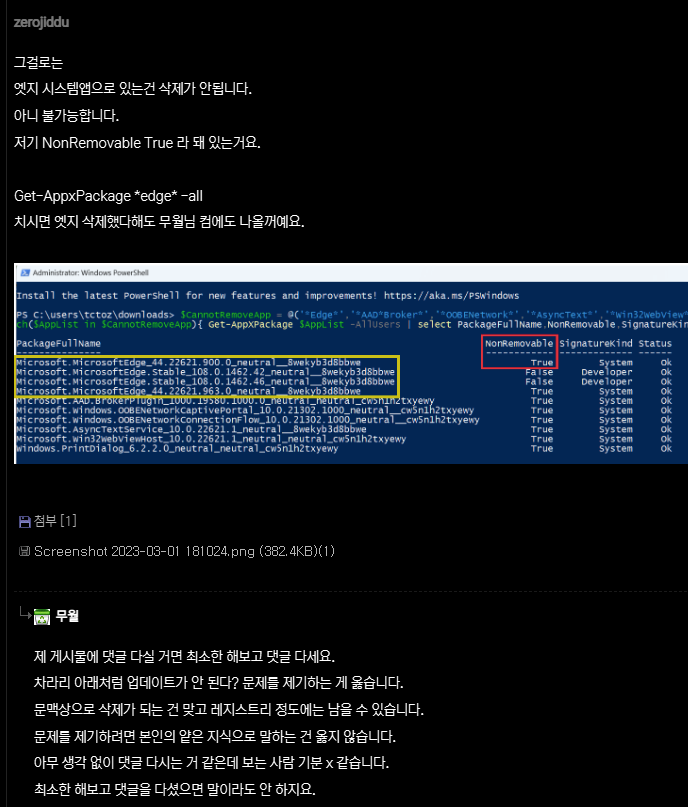

파워쉘로 그권한을 얻을수 있는 방법입니다.

명령어는 간단한 편인데, 디펜더가 차단을 할수 있어 차단해제를 거쳐야 해서 좀 길어요.

제가 적어준 순서대로 해보세요. 파워쉘[관리자]로 열고,

1. 레지값을 적용하고 재부팅하세요.

reg add 'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System' /v FilterAdministratorToken /t REG_DWORD /d 0 /f

reg add 'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System' /v ConsentPromptBehaviorAdmin /t REG_DWORD /d 0 /f

reg add 'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System' /v ValidateAdminCodeSignatures /t REG_DWORD /d 0 /f

reg add 'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System' /v EnableVirtualization /t REG_DWORD /d 1 /f

2. 그권한을 얻게해주는 파워쉘 모듈이란걸 설치할건데

정상설치가 되면 6번으로 바로 넘어가고,

만약 디펜더가 차단하면 3번부터 하세요.

Set-ExecutionPolicy Unrestricted -force

Install-module NtObjectManager -force -verbose

import-module NtObjectManager

3. 디펜더가 차단한 ID 숫자를 알아내서 차단해제를 할려는 목적입니다.

밑의 스샷에 빨간부분 숫자를 알아야 되는데, 그게 2번째에서 모듈설치를

차단한 ID 숫자입니다. 날짜를 보고 확인하세요.

Get-MPThreatDetection | Sort ThreatID -Unique | Sort InitialDetection | Select -Fir 4 | %{ $index=0 }{ [PSCustomObject] @{ Index="[ $index ]"; DetectionTime=$_.InitialDetectionTime; Executable=$_.ProcessName; DetectionDetails=$_.Resources; ThreatID=$_.ThreatID }; $Index++ } | FL

4. 저 숫자를 밑의 명령어에서 "여기" 라 적힌 부분만 지우고 입력하세요.

Add-MpPreference -ThreatIDDefaultAction_Actions @(6) -ThreatIDDefaultAction_Ids @(여기) -ExclusionPath 'C:\Windows\System32\WindowsPowershell\v1.0' -ExclusionProcess 'powershell.exe' -Verbose

5. 이제 다시 권한을 얻어줄 모듈을 설치합니다.

Install-module NtObjectManager -force -verbose

import-module NtObjectManager

6. 이제 TrustedInstaller( NT Authority\System ) 권한으로

새창이 열립니다.

Start-Service -Name TrustedInstaller

$parent = Get-NtProcess -ServiceName TrustedInstaller

$proc = New-Win32Process powershell.exe -CreationFlags NewConsole -ParentProcess $parent

$proc.Process.User

whoami 나 whoami /groups 를 치면 TrustedInstaller 권한이 있었다는게 표시됩니다.

그리고 이렇게 치면, hosts 파일을 그폴더에서 검색해 주소를 보여줍니다.

그러면 복사해 저렇게 편집기로 열어 편집하면 됩니다.

(gci c:\Windows\WinSxS -fil hosts* -rec -force -ea 0).FullName