윈 도 우 바이러스 및 위협방지 설정이 자꾸 켜지네요.ㅠ.ㅠ

2023.06.07 12:33

재부팅시 바이러스 및 위협방지 설정이.ㅠ.ㅠ

22631.1830 버전 최신 업데이트 사용중입니다.

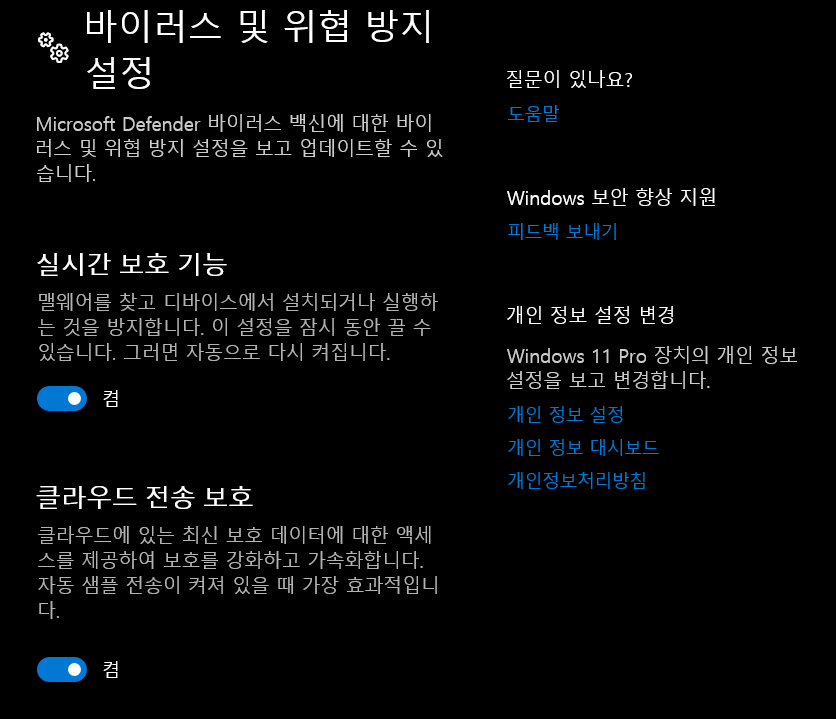

어느 날부터 "바이러스 및 위협방지 설정" 에서

"실시간 보호 기능" 이걸 "끔" 으로 해 봐도

재부팅하면 자동으로 자꾸 켜지네요.

다시 끄고 디펜더 툴 같은 걸로 끄기로 셋팅해도

재부팅만 하면 자동으로 자꾸 켜지고.ㅠ.ㅠ 미치겠군요.

이게 아마도 22631.1830 버전을 설치하고 보안 업데이트

등 업데이트 이후 발생하는 증상 같은데요.

포럼이나 타 사이트에서 다운로드한 파일들을 다 걸러내네요.

포터블 파일은 물론이고.ㅠ.ㅠ

방법이 있을까요?

감사합니다.꾸~~~벅

댓글 [4]

-

회오리BOi 2023.06.07 16:07

-

슘당이 2023.06.07 16:36

저도 마음같아선 디펜더 실시간 보호기능 강제로 툴로 정지시키던가 삭제시키던가 하고 싶긴한데

그렇게 되면 윈도우 업데이트 오류날까봐 겁나서 못하고 있슘당..ㅠ

-

회오리BOi 2023.06.07 18:01

사제 Windows 들 보면...

MS 디펜더가 제거되어 있어도 업데이트에 문제가 없는 것도 있긴 하더군요.

오히려 Windows Update 가

과거 제어판 기반에서 UWP 기반으로 바뀌면서 부터는

써드파티 업데이트 유틸리티 (Windows Update MiniTool 같은 것.) 를 쓰거나

UUPDUMP 및 Win카탈로그 쪽에서 MSU 또는 CAB 파일을 받아서 업데이트

하는게 더 속편하더군요.

-

zerojiddu 2023.06.07 18:40 제가 적어준대로 해보세요.

윈10, 11 이 다르고 또 윈11에서도

디펜더 죽이기가 업데이트 이후 안먹히지만

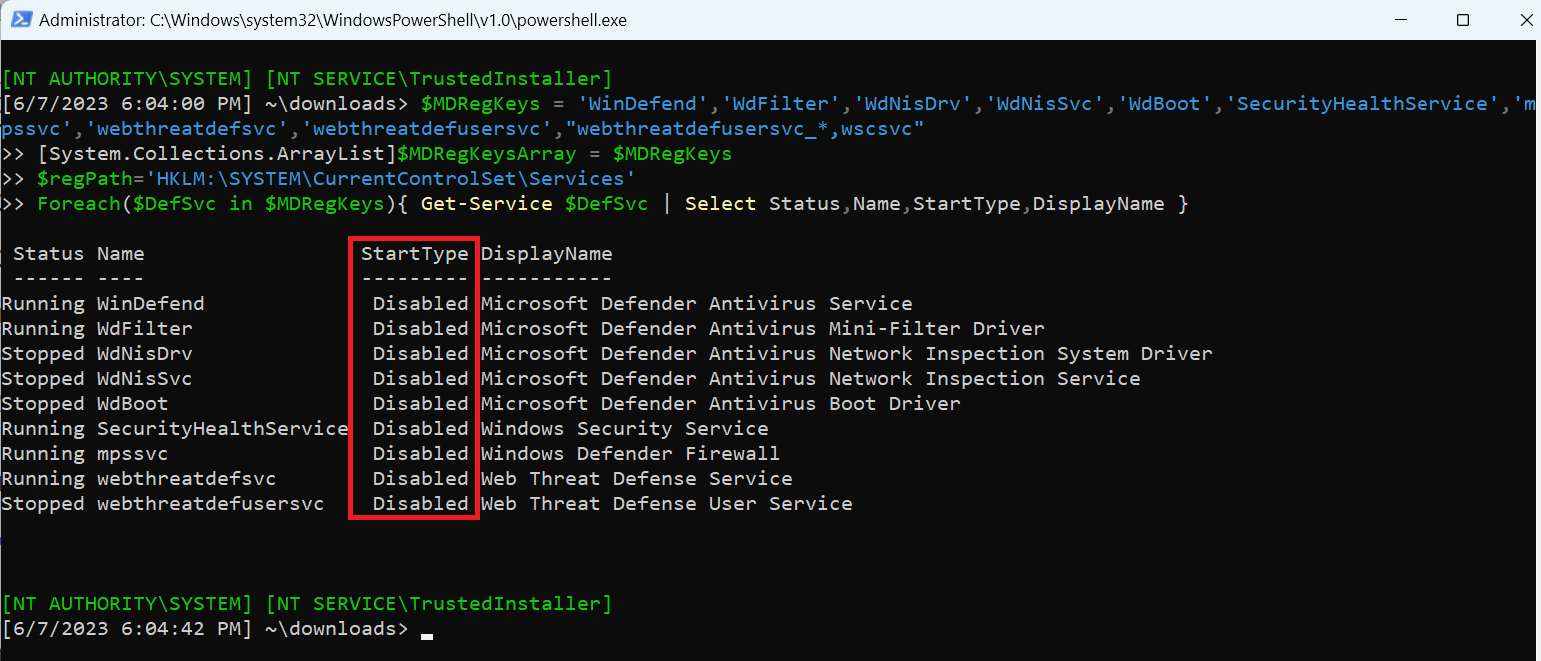

이방법은 여전히 유효하고 재부팅하면

디펜더 전체가 죽어버립니다.

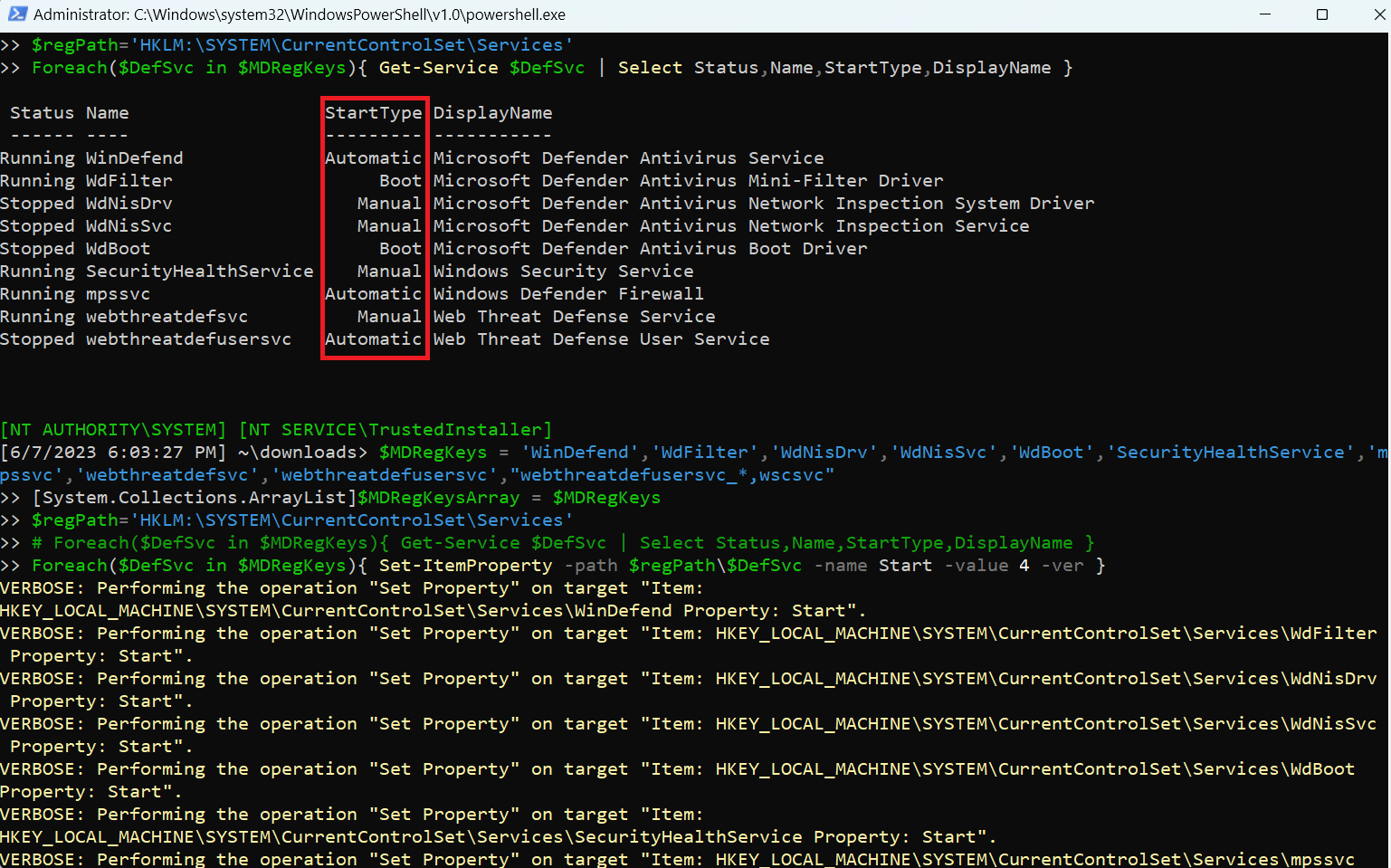

디펜더 서비스들 기본 시작유형

모든 서비스 시작유형이 불능으로 바뀐후

1. 디펜더 설정창에서 실시간 감시만 끄고 난뒤,

2. 파워쉘[관리자]를 새로 여세요.

밑의 스크립트를 한꺼번에 치지말고

제가 간략설명을 적을테니 한뭉치씩 치세요.

Set-ExecutionPolicy unrestricted -force

Install-module NtObjectManager -force -verbose관리자권한이 아닌 SYSTEM( TrustedInstaller ) 권한으로

디펜더 레지전체를 죽이기위해 파워쉘 모듈을 설치할겁니다.

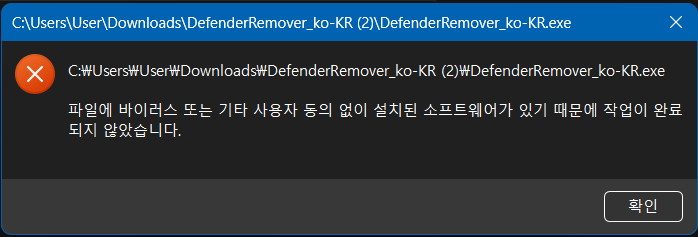

당연히 디펜더가 차단할겁니다. 이젠 다음단계를 보세요.

$TID = get-mpthreatDetection | ?{$_.InitialDetectionTime -gt ((get-date).Addminutes(-5)) | Select -first 1}

Set-MpPreference -ThreatIDDefaultAction_Actions @(6) -ThreatIDDefaultAction_Ids @($TID.ThreatID)

Get-MpPreference | Select ThreatIDDefaultAction_Ids,ThreatIDDefaultAction_Actions디펜더가 차단하면 위협ID(TreatID)가 생성됩니다.

그걸 디펜더에 재실행땐 차단하지말라고 등록한 명령어입니다.

에러가 없이 정상 등록됐으면 다음단계로,

Install-module NtObjectManager -force -verbose

import-module NtObjectManager이젠 그모듈이 정상설치될 겁니다. 다음단계로,

$priv = get-NtToken -primary

$priv.SetPrivilege([NtApiDotNet.TokenPrivilegeValue[]]"SeDebugPrivilege",[NtApiDotNet.PrivilegeAttributes]"Enabled")

start-service TrustedInstaller

$ti_Proc = Get-NtProcess -name "TrustedInstaller.exe"

$config = New-Object NtApiDotNet.Win32.Win32ProcessConfig

$config.CommandLine = "powershell"

$config.CreationFlags = [NtApiDotNet.Win32.CreateProcessFlags]16

$config.ParentProcess = $ti_Proc

[NtApiDotNet.Win32.Win32Process]::CreateProcess($config)이젠 위 스크립트 전체를 파워쉘에서 치면 새창이

SYSTEM( TrustedInstaller ) 권한으로 열립니다.

확인은 whoami; bwhoami /groups 명령어를 치면

바뀐걸 볼수 있어요. 다음단계로,

$MDRegKeys = 'WinDefend','WdFilter','WdNisDrv','WdNisSvc','WdBoot','SecurityHealthService','mpssvc','webthreatdefsvc','webthreatdefusersvc',"webthreatdefusersvc_*,wscsvc"

[System.Collections.ArrayList]$MDRegKeysArray = $MDRegKeys

$regPath='HKLM:\SYSTEM\CurrentControlSet\Services'

# Foreach($DefSvc in $MDRegKeys){ Get-Service $DefSvc | Select Status,Name,StartType,DisplayName }

Foreach($DefSvc in $MDRegKeys){ Set-ItemProperty -path $regPath\$DefSvc -name Start -value 4 -ver }위 명령어들은 디펜더 모든 서비스들 레지 시작유형을 시작불능으로

일괄변경시킵니다.

다시 원복은

알려준 SYSTEM( TrustedInstaller ) 권한으로 파워쉘을 열고

이걸 한꺼번에 치고 재부팅하면 됩니다.

# (0=boot, 1=system, 2=automatic, 3=manual, 4=disabled)

$regpath='HKLM:\SYSTEM\CurrentControlSet\Services'

Set-ItemProperty -Path ($regpath+"\WinDefend") -Name Start -Value 2

Set-ItemProperty -Path ($regpath+"\WdFilter") -Name Start -Value 0

Set-ItemProperty -Path ($regpath+"\WdNisDrv") -Name Start -Value 3

Set-ItemProperty -Path ($regpath+"\WdNisSvc") -Name Start -Value 3

Set-ItemProperty -Path ($regpath+"\Wdboot") -Name Start -Value 0

Set-ItemProperty -Path ($regpath+"\SecurityHealthService") -Name Start -Value 3

Set-ItemProperty -Path ($regpath+"\mpssvc") -Name Start -Value 2

Set-ItemProperty -Path ($regpath+"\webthreatdefusersvc") -Name Start -Value 2

Set-ItemProperty -Path ($regpath+"\webthreatdefusersvc_*") -Name Start -Value 2

Set-ItemProperty -Path ($regpath+"\webthreatdefsvc") -Name Start -Value 3

Set-ItemProperty -Path ($regpath+"\wscsvc") -Name Start -Value 3

임시방편으론 위험하더라도

검사 제외설정 폴더를 넓게 잡는 방법이 유일할 듯 싶습니다.

Windows Defender Remover 경우

'홍차의 꿈' 님의 한글화 버전은 12.4 초기 버전대 같고...

최신버전은 12.4.6 과 12.5 버전이 병행되고 있는데...

(이유는 UWP 쪽 버그 때문에...)

최근 버전업된 보안업데이트 때문에 제외설정 부분도 걸러지는 점에

대한 커밋들이 보고되는 걸로 보아선 대응책이 곧 나올듯 싶어요.