[랜섬웨어의심파일] 고수님들 분석부탁드려요.

2016.05.15 15:14

[랜섬웨어의심파일] 고수님들 분석부탁드려요.

여기 자료실 어떤게시물에서(지금 확인중) 링크를 따라갔는데 알약이 랜섬웨어를 차단했다고 해서

알약에 신고처리하고 해결된줄 알았는데 방금 재부팅하는데 또 랜섬웨어를 차단했다고 나오네요.

suk님도 랜섬웨어파일을 찾고 계시는듯하고 혹시나 고수님들 보시면 참고가 될만한 의견이 있을까해서 압축된 파일을 동봉합니다.

참고말씀주신분들께 감사드리며 좋지않은 파일이 메니안서버에 오래 저장되어 있는 것도 바람직하지 않을것 같아

첨부파일은 삭제합니다.

댓글 [12]

-

DaBin 2016.05.15 16:01

-

인의예지 2016.05.15 16:32

오~ 과연~ 말씀대로 시작프로그램에 등록되어있네요.

-

DaBin 2016.05.15 16:41

이건 랜섬이 아니고 그냥 악성 바이러스 변형 파일이에요..

랜섬은 .**** 이렇게 확장자가 붙어요 파일마다..

======================================

그 번호 파일 이름 복사해서..

Everything 이나 기타 검색 프로그램으로 c드라이버 전체 검사를 해 보세요..

참고 삭제하더라도 휴지통에 남아 있을수 있어요..

숨겨진 파일 보기 해서

휴지통 열면.

휴지통만 있는지 기타 파일이 있는지 보세요..[복원시 필요한 파일 목록]

-

네오틱 2016.05.15 18:08

첨부된 파일 자체로는 랜섬실행도 감염도 안됩니다.

Cryptxxx 변형된 Cryptxxx 2.0 랜섬웨어 같네요.

그리고 확장자가 바로 붙는게 아니라 Lock 이후 확장자가 붙습니다.

-

젓명박그네 2016.05.15 19:10

바이러스 걸린것 같네요.

저게 문제가 아니라 숨겨진 바이러스파일이 계속 저걸 생성하게 하는 겁니다.

포맷하세요.

-

nkino 2016.05.15 20:14

포맷까지 필요없습니다. 백신은 가급적 외산 백산 (개인적으로 ESET NOD 추천)으로 검사후

시작에서 regedit 치신 후 HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run 에 보면

시작되는 실행레지가 있을 겁니다.

그거 삭제하시면 됩니다.

-

낭만컴객 2016.05.15 21:06 무 서 버~~~

-

클레멘타인 2016.05.15 21:43

ESET NOD32 Antivirus ....... 추천 .......

-

kernel 2016.05.16 13:25

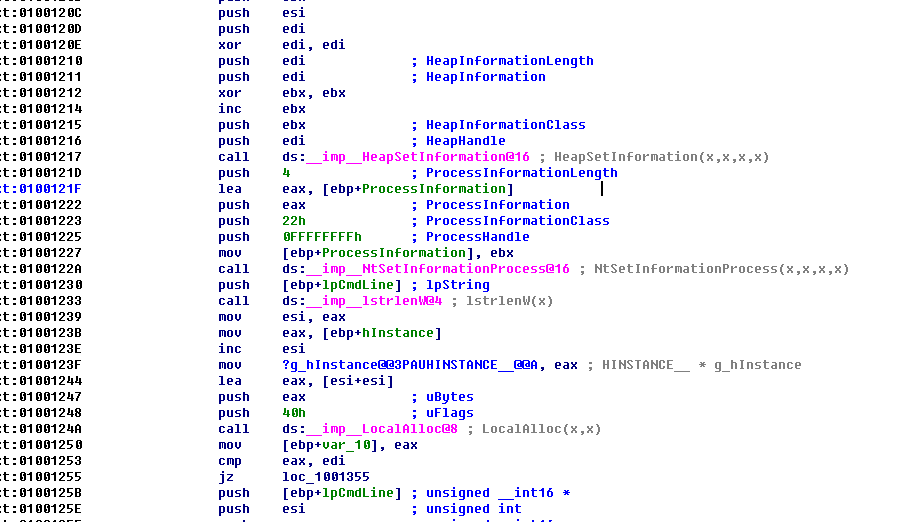

첨부되어 있는 파일에는(9D5A.tmp.dll/svchost.exe) Payload 역할하는 핵심 부분이 없어서 어떤 루트킷 방식을 이용해서 침투하고 은폐하는 건지는 내용이 없어서 전체 분석은 할 수 없습니다. 두개의 파일 중 svchost.exe는 아래와 같은 코드로 시작하는데...

해킹코드가 svchost.exe를 통해서 하는 첫번째 작업으로 Undocumented API를 이용해서 DEP를 무력화 하고 있네요. 해킹 코드가 자신을 복제해서 실행하기 위해선 프로세스의 힙이나 스택 같은 곳에 코드를 복제해서 실행하게 되는데, DEP는 힙이나 스텍같은 데이타 속성을 갖는 메모리 영역이 어떤 코드에 의해서 인젝션되고 실행되는 것을 막는 기능을 하는데, 이걸 먼저 무력화 하는 거죠.

-

kernel 2016.05.16 13:30

해킹 코드가 하는 두번째 작업은 svchost.exe로 넘어온 command line 명령라인을 파싱해서 세컨드 복제 작업에 들어가는데... 명령라인으로 어떤 내용들이 들어오는지는 앞서 말한대로 첨부된 파일에는 Payload 역할하는 부분들이 없기 때문에, 이것만으로는 전체 분석을 할 수 없습니다.

Undocumented API를 이용해서 UAC Virtualization 우회를 시도하는 코드가 나타나 있고.

-

kernel 2016.05.16 13:39

첨부되어 있는 두번째 파일인 9D5A.tmp.dll은 크게 보면 두 가지 작업을 하고 있는데, "1Mrny\\P4RKEmO0\\kY.csv" 파일을 "BLxs6v\\PNMI6F65.csv"로 카피하는 것과 프로세스들의 메모리 내용을 검사하는 모 벡신의 코드를 가로채서 Replace하는 단순한 코드들로 구성되어 있네요.

-

kernel 2016.05.16 13:56

쉽게 탐지될 수 있는 뻔한 코드패턴을 사용하고 있는 것으로 보니, 초짜 해커가 작성한 코드구만요.

바이러스나 런섬웨어를 분석하는 게 어려운 일은 아닙니다만. Payload 코드도 같이 첨부가 되어야 침투방법, 은폐방법 등의 전체 분석이 가능한 겁니다.

| 번호 | 제목 | 글쓴이 | 조회 | 등록일 |

|---|---|---|---|---|

| [공지] | 자유 게시판 이용간 유의사항 (정치, 종교, 시사 게시물 자제) [1] | gooddew | - | - |

| 27863 | 바이두 폐쇄~!!??? [8] | 징징현아 | 1645 | 05-18 |

| 27862 | 와!!! [2] | 얼음심장 | 1037 | 05-18 |

| 27861 | 보기 않좋습니다. 뭐가구려서 신고합니까? [9] | 뜻정 | 1111 | 05-18 |

| 27860 | MS 공식 윈7용 통합 업데이트 나왔다네요 [7] | 컨피그 | 1842 | 05-18 |

| 27859 | 카조 보세요 [6] | 얼음심장 | 841 | 05-18 |

| 27858 | 신고가 접수된 게시물입니다 [18] | 선우 | 639 | 05-18 |

| 27857 | HWP를 러브레오피스 에서 열 수 있나보네요.... [3] | [벗님] | 847 | 05-17 |

| 27856 | 윈도우10 업그레이드 끝냈네요. [3] | 바론 | 1032 | 05-17 |

| 27855 | CryptXXX 2.0 - .hwp.crypt 파일 복구하기 [9] | efny | 2105 | 05-17 |

| 27854 | 에이디칩스 와 삼성 | [벗님] | 631 | 05-17 |

| 27853 | UMF 당첨됬습니닼ㅋㅋㅋㅋㅋㅋㅋㅋㅋㅋ | 가고싶다으 | 692 | 05-17 |

| 27852 | 연속 4주째 주말 출근...옷에서 쩐내남... [1] |

|

652 | 05-17 |

| 27851 | 윈도우10에서 원드라이브 앱이 드디어 돌아왔네요 ㅎㅎ [1] | ANT-MAN | 1149 | 05-17 |

| 27850 | 혹시 파일좀 바이두에 올려주실분,,,, [3] | Morning_Le | 1251 | 05-17 |

| 27849 | 얼음심장님하고 1시간정도 통화 했는데 [4] |

|

876 | 05-17 |

| 27848 | 나처럼 나이 먹지 마소 [1] |

|

1116 | 05-17 |

| 27847 | 재미있네요... [2] | 얼음심장 | 929 | 05-17 |

| 27846 | 웃음... | 얼음심장 | 704 | 05-17 |

| 27845 | 글을 보면서.... [1] | 얼음심장 | 802 | 05-16 |

| 27844 | 콜레오 보시오 |

|

810 | 05-16 |

지금

%Temp%

에

svchost.exe <변형된 파일..

파일을 랜섬웨어로 검출되어 차단 삭제중..

그림으로 보면...

- 랜섬은 파일이나 확장자 뒤에...

.***** 이렇게 확장자가 더 붙어요...

참고] svchost.exe = 윈도우 기본 시작 프로그램 [중요..