이번 보안이슈로 인해 시끄러운 제우스 소스 코드

2011.05.13 10:17

어제 뻘글 올려서 죄송합니다. 감정적인 글이니 이성적으로 의논이 안됬을 것입니다.

자. 윈포 뉴스에서 나왔듯이 악성코드의 최강자 제우스가 유출되버렸습니다.

미국 달러로 5000달러. 한국돈으로 500만원이나 판매한다는 이 악성코드를 한번 받아봤습니다.

일단 구글신에게 맡기신다는 분들. 구글 검색에서 막혔으니 실망하셔야 할 듯 합니다.ㅋ

그래서 저는 중국어 조또 모르면서 중국에서 구했습니다... 구글신은 그래도 번역기가 절 살려줬나봅니다.

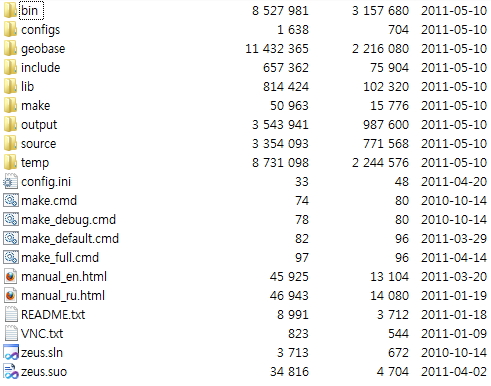

자. 이게 바로 제우스 폴더를 열자마자 나오는 모습입니다. 비주얼 스튜디오 만지시는 분은 알겠지만.. sln 파일이 보입니다.

참고로 sln 파일은 비주얼 스튜디오 11. 즉, 2010 버전에서만 열립니다. 하위 버전에서는 열리지 않습니다.

그리고 간단하게 컴파일 해주는 배치 파일이 있고, 바이너리, 설정파일, geobase(클라 IP가 어느국가인지 알려주는놈) 소스 파일과 출력 파일 등등등...

뭐 대충 이런식입니다.

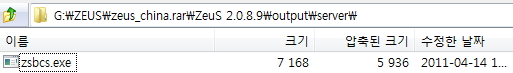

이게 아마 컴퓨터에 감염되면 들어가는 파일입니다. 가짜 서버 역할을 하는 녀석인데, 시큐리티 에센셜이 눈치 빠르게 삭제하려 하더군요. 일단 허용조치 했습니다. 어쨌든 악성코드 맞습니다.ㅋ

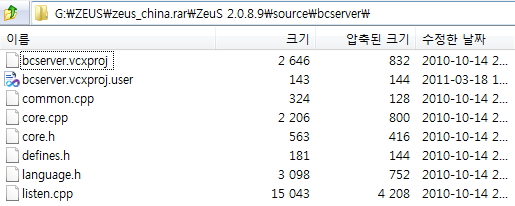

서버 소스는 이런 식으로 이루어져 있습니다. 사실 웹서버는 제공되는거 쓰기 때문에 별 걱정은 없는 듯 합니다.

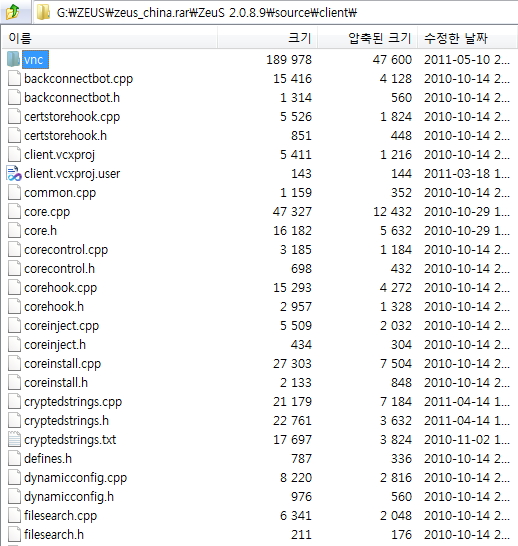

이건 클라이언트입니다. 맨 위에 폴더명이 vnc가 보이는군요. 감염된 PC를 VNC 기술을 이용해 조종하겠다는 추측을 할 수 있습니다. core뭐시기 파일 보시면 감염되는 방법을 기록한 소스 코드죠.그 외에도 클라이언트 소스가 엄청시리 많습니다. 소스 코드를 대충 훑어봐도 상당히 정리가 잘 되어 있어서 이걸 산 고객도 손쉽게(?) 만들어서 배포한 듯 합니다.

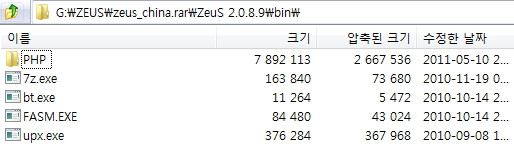

이 악성코드가 사용된 바이너리 파일입니다. 오픈소스 프로그램을 최대한 활용한 점이 눈에 띄는군요.

그리고 서버단 언어는 PHP로 했다는 추측을 가능케 합니다.

뭐 이렇게 대충 살펴봤습니다.

이 소스 코드 유출 사건으로 좋은 소식과 나쁜 소식 두가지를 얻으리라 생각됩니다.

일단 좋은 소식은, 이 제우스 코어가 유출되면서 백신을 만드는 해커 손에 들어가면 이 악성코드의 치료 효과는 극대화될 거란 기대고,

나쁜 소식은 뻔하지만 변종의 등장이겠죠?

아마 원피스의 대 해적시대처럼 대 트로이시대(?)를 맞이할 지도 모르겠습니다.

댓글 [1]

-

publicstaticvoidMain() 2011.05.13 16:59

| 번호 | 제목 | 글쓴이 | 조회 | 등록일 |

|---|---|---|---|---|

| [공지] | 자유 게시판 이용간 유의사항 (정치, 종교, 시사 게시물 자제) [1] | gooddew | - | - |

| 5237 | jriver mc [2] | joyleehk | 630 | 11-29 |

| 5236 | 중고가격 문의좀 드립니다. [3] | 대저 | 630 | 05-11 |

| 5235 | 윈도우 포럼 로고 관련 [8] | bliss | 630 | 03-25 |

| 5234 | 마음을 클리닝 시켜주는 음악 [1] |

|

630 | 02-16 |

| 5233 | 한숨.... [3] | 시체 | 630 | 05-18 |

| 5232 | 눈높이란? [17] |

|

630 | 05-30 |

| 5231 | 갑질없는 윈포가 되기를 (3) [2] | 사랑과평화 | 630 | 11-27 |

| 5230 | 케이스 교체 얘기가 나와서 저도 케이스 사진 한방~~ [4] | 도검일소 | 630 | 10-02 |

| 5229 | Ntlite 사용해보고 있는데요. [6] | choory | 630 | 11-27 |

| 5228 | 비오는날 음악 [10] | 이킁 | 630 | 04-23 |

| 5227 | 가을경 . . . [1] | anamana | 630 | 11-06 |

| 5226 | 세월호 운반에 사용할 반잠수식 화물선 [1] | asklee | 630 | 03-24 |

| 5225 | 19세기 미국인 의문의 압사 |

|

630 | 11-04 |

| 5224 | HIVE 코드 VS CMD 실행 코드 속도 차이?? | 프로그래머 | 630 | 08-27 |

| 5223 | 관리자 일 안하네 [1] |

|

630 | 02-13 |

| 5222 | 피드백 정비 중 . . . [20] | 무월 | 629 | 11-29 |

| 5221 | [PC 조립 견적 문의] I5 10세대, RAM 16G, MSATA 512G ... [7] | 코난친구 | 629 | 12-08 |

| 5220 | 알뜰 구매 정보 게시판을 없애는 게 어떨지요? [1] | 타천사둘리 | 629 | 03-28 |

| 5219 | [질문] 제주도 만화 가게... [9] | 테츠로 | 629 | 10-11 |

| 5218 | 따라큐님께 도움 요청 드립니다, [7] | 점돌이 | 629 | 10-02 |

저도 받았어요 감사합니다